北京時(shí)間8月8日早間消息,信息安全研究公司Check Point近期發(fā)現(xiàn)了高通處理器Android手機(jī)的4個(gè)新漏洞。通過(guò)這些漏洞,黑客可以完全控制受影響的手機(jī)。

2016-08-08 10:00:25 391

391 存在任意文件讀取漏洞和遠(yuǎn)程命令執(zhí)行漏洞,攻擊者通過(guò)該漏洞可以獲取服務(wù)器權(quán)限,導(dǎo)致服務(wù)器失陷。 二、漏洞復(fù)現(xiàn) 系統(tǒng)首頁(yè)地址及頁(yè)面顯示如下 ? ?http://xx.xx.xx.xx/cgi-bin

2023-03-01 15:09:17 1582

1582 對(duì)企業(yè)當(dāng)前網(wǎng)絡(luò)環(huán)境的真實(shí)影響,安騎士對(duì)漏洞真實(shí)影響分析是通過(guò)漏洞的最終風(fēng)險(xiǎn)得分來(lái)進(jìn)行衡量。漏洞的最終風(fēng)險(xiǎn)得分會(huì)進(jìn)行四個(gè)維度的考量:漏洞的CVSS得分 x 時(shí)間因子 x 用戶實(shí)際環(huán)境因子 x 資產(chǎn)重要性

2017-12-25 15:18:01

ofweek電子工程網(wǎng)訊據(jù)據(jù)外媒報(bào)道,iPhone X發(fā)售一周,越來(lái)越多用戶抱怨iPhone X的屏幕會(huì)在寒冷狀態(tài)中失去響應(yīng)。預(yù)期蘋(píng)果會(huì)在即將發(fā)布的iOS 11.2版本更新中修復(fù)iPhone X怕冷

2017-11-10 15:37:36

AlphaFuzzer是一款多功能的漏洞挖掘工具,到現(xiàn)在為止,該程序以文件格式為主。1.0版本主要包含了:一個(gè)智能文件格式的漏洞挖掘框架。一個(gè)通用文件格式的fuzz模塊。此外,他還包含了一個(gè)ftp服務(wù)器程序的fuzz模塊。一個(gè)程序參數(shù)的fuzz模塊。一些shellcode處理的小工具。

2019-07-15 06:44:21

Flash強(qiáng)制啟動(dòng)視頻漏洞修補(bǔ)工具

2008-10-15 11:22:07

一概刪除,如果你需要什么權(quán)限的目錄可以自己慢慢建,需要什么權(quán)限開(kāi)什么。(特別注意寫(xiě)權(quán)限和執(zhí)行程序的權(quán)限,沒(méi)有絕對(duì)的必要千萬(wàn)不要給)第三,應(yīng)用程序配置:在IIS管理器中刪除必須之外的任何無(wú)用映射,必須

2013-09-03 14:16:53

IPC$漏洞入侵IPC$漏洞入侵(也就是系統(tǒng)默認(rèn)共享Hvachen注)IPC$入侵為入侵者最常見(jiàn)的入侵方式,也可以說(shuō)所有最基層的入侵都是在IPC$的入侵上開(kāi)始的。IPC是Internet

2008-07-01 15:02:12

這樣的操作會(huì)出現(xiàn)一些問(wèn)題,比如誤刪照片的現(xiàn)象,原本想要把不好的照片刪除,結(jié)果刪錯(cuò)了。那么誤刪的照片該怎么恢復(fù)呢?下面我們就來(lái)一起看看吧。第一步:首先我們可以在手機(jī)應(yīng)用商城或是瀏覽器中查找“極速數(shù)據(jù)恢復(fù)”這款

2018-10-24 11:09:04

fastjson大家一定都不陌生,這是阿里巴巴的開(kāi)源一個(gè)JSON解析庫(kù),通常被用于將Java Bean和JSON 字符串之間進(jìn)行轉(zhuǎn)換。前段時(shí)間,fastjson被爆出過(guò)多次存在漏洞,很多文章報(bào)道了

2020-11-04 06:01:21

的,當(dāng)內(nèi)存快要滿的時(shí)候,我們就必須要清理圖片,刪除一些垃圾照片肯定是必要的,但如果不小心誤刪該怎么解決呢?第一步:打開(kāi)手機(jī)的瀏覽器進(jìn)入軟件官網(wǎng)或是應(yīng)用市場(chǎng)搜索“手機(jī)數(shù)據(jù)恢復(fù)精靈”,將其下載并安裝至手機(jī)

2017-10-16 14:50:56

夾(WindowsTemporary InternetFiles)內(nèi)保存了用戶已經(jīng)瀏覽過(guò)的網(wǎng)頁(yè),通過(guò)IE的脫機(jī)瀏覽特性或者是其他第三方的離線瀏覽軟件,其他用戶能夠輕松地翻閱你瀏覽的內(nèi)容,所以離開(kāi)之前也需刪除

2013-06-29 10:38:26

摘要: 4月30日,阿里云發(fā)現(xiàn),俄羅斯黑客利用Hadoop Yarn資源管理系統(tǒng)REST API未授權(quán)訪問(wèn)漏洞進(jìn)行攻擊。 Hadoop是一款由Apache基金會(huì)推出的分布式系統(tǒng)框架,它通過(guò)著名

2018-05-08 16:52:39

、微控制器相比,Sentry可以同時(shí)實(shí)現(xiàn)保護(hù)、檢測(cè)和實(shí)時(shí)恢復(fù),具備“小尺寸+高性能+低功耗+安全性高+靈活”特性。 [img=275,30][/img] 固件漏洞正逐年增加,安全問(wèn)題該如何解

2020-09-07 17:16:48

器人類(lèi)似的漏洞,黑客可以控制Hom-Bot設(shè)備并從通過(guò)其攝像頭訪問(wèn)實(shí)時(shí)視頻流。這個(gè)漏洞也可能會(huì)影響LG的ThinQ智能家居系統(tǒng),也可以控制其它的連接設(shè)備,如智能洗碗機(jī)和洗衣機(jī)等等。

2018-07-27 09:29:19

披露計(jì)劃)建立,由來(lái)自世界各地的 IT 供應(yīng)商、安全公司和安全研究組織組成。相關(guān)者可以通過(guò)唯一的 CVE編碼在漏洞數(shù)據(jù)庫(kù)或安全工具中快速地找到漏洞影響范圍和修補(bǔ)信息,以便快速地確認(rèn)系統(tǒng)受漏洞影響情況

2022-08-17 11:34:03

都在競(jìng)相給一個(gè)可以使系統(tǒng)暴露在遠(yuǎn)程代碼執(zhí)行風(fēng)險(xiǎn)中的核心 glibc 開(kāi)放源碼庫(kù)的嚴(yán)重漏洞打補(bǔ)丁。這個(gè) glibc 的漏洞編號(hào)被確定為 CVE-2015-7547,題為“getaddrinfo 基于堆棧

2016-06-25 10:01:50

Web漏洞掃描原理是什么?怎么設(shè)計(jì)一款基于滲透性測(cè)試的Web漏洞掃描系統(tǒng)?

2021-05-10 06:07:04

運(yùn)營(yíng)商流量太貴?黑客們并不這么認(rèn)為。昨天,白帽子黑客“小極白客”的重磅漏洞在烏云漏洞平臺(tái)上被公布。黑客可以通過(guò)簡(jiǎn)單的方法,無(wú)限制地使用運(yùn)營(yíng)商的流量,更喪心病狂的是, 無(wú)論是移動(dòng)、聯(lián)通還是電信,這個(gè)

2015-12-31 17:20:16

網(wǎng)上的一篇關(guān)于編程漏洞的建議的中文版翻譯。

2015-02-07 15:07:56

因而隨著時(shí)間的推移,舊的系統(tǒng)漏洞會(huì)不斷消失,新的系統(tǒng)漏洞會(huì)不斷出現(xiàn),系統(tǒng)漏洞問(wèn)題也會(huì)長(zhǎng)期存在,這就是為什么要及時(shí)為系統(tǒng)打補(bǔ)丁的原因。 一.使用windowsupdate 步驟01打開(kāi)[控制面板

2019-12-13 10:01:28

,另一種是全排列。你可以選擇你喜歡的方式進(jìn)行排列。然后,找出你需要的照片,點(diǎn)擊“恢復(fù)到電腦”,然后就可以將你手機(jī)刪除的照片恢復(fù)成功了。 如何恢復(fù)手機(jī)刪除的照片?iPhone照片恢復(fù)教程 關(guān)于

2017-08-14 11:08:43

對(duì)于XDA大神們找到漏洞的事情我們已經(jīng)見(jiàn)怪不怪了。不過(guò)這次,有個(gè)名叫alephzain的用戶也聲稱(chēng),其已在多款三星設(shè)備上發(fā)現(xiàn)了一個(gè)漏洞,可以訪問(wèn)設(shè)備全部的物理內(nèi)存。這潛存著重大的隱患,攻擊者們可以

2012-12-19 09:41:45

時(shí)、請(qǐng)回帖喔,我們相互學(xué)習(xí)。漏洞1、求解負(fù)指數(shù):例如求x^(1/b),當(dāng)x為負(fù)數(shù)且b為奇數(shù)時(shí),我們知道這個(gè)函數(shù)的解為實(shí)數(shù)。但用MATLAB求解,結(jié)果為復(fù)數(shù)(不是負(fù)數(shù)),例如:求(-5)^(1/3),答案

2012-04-29 12:01:10

jSQL是一款輕量級(jí)安全測(cè)試工具,可以檢測(cè)SQL注入漏洞。它跨平臺(tái)(Windows, Linux, Mac OS X, Solaris)、開(kāi)源且免費(fèi)。

2019-07-23 07:21:36

。 不過(guò)數(shù)碼相機(jī)玩家在面對(duì)執(zhí)行照片文件管理的時(shí)候,尤其需要注意到千萬(wàn)不能誤刪除到重要的相片,否則的話很難找回丟失的照片。大多數(shù)的相機(jī)操作系統(tǒng)上都并沒(méi)有文件備份系統(tǒng),這也就意味著一旦刪除照片,普通玩家

2018-06-06 16:15:52

采用ZigBee協(xié)議的智能家居設(shè)備存在漏洞嗎?

2021-05-19 06:21:15

,也是今年小米力推的機(jī)型。在這個(gè)節(jié)骨眼上推出該功能,也許就是出來(lái)?yè)v亂的;或許在小米認(rèn)為明天搶不到iPhone X的蘋(píng)果用戶可以安安心心地買(mǎi)小米MIX2了,且你之前使用iPhone手機(jī)拍的照片視頻都可以

2017-10-26 16:33:43

恢復(fù)Unix系統(tǒng)被刪除地文件

與DOS/Windows不同,Unix文件被刪除后很難恢復(fù),這是由Unix獨(dú)特的文件系統(tǒng)結(jié)構(gòu)決定的。所以,要想恢復(fù)這些

2010-01-11 11:53:25 857

857 8月5日消息,德國(guó)聯(lián)邦信息安全局發(fā)布警告稱(chēng),一些版本的蘋(píng)果iPhone、iPad和iPod Touch可能存在嚴(yán)重安全問(wèn)題。蘋(píng)果iOS操作系統(tǒng)有兩個(gè)嚴(yán)重的安全漏洞。這些安全漏洞現(xiàn)在都沒(méi)有補(bǔ)丁。

2010-08-05 08:51:02 489

489 據(jù)國(guó)外媒體報(bào)道,iPhone的iOS 4.1系統(tǒng)驚爆安全漏洞,在手機(jī)鎖定的情況下,仍然可以撥打電話簿中的電話。

漏洞最早由MacRumors論壇爆出,之后MacMagzazine巴西站做了詳

2010-10-26 11:52:01 430

430 北京時(shí)間11月1日消息,據(jù)國(guó)外媒體報(bào)道,Coverity通過(guò)研究發(fā)現(xiàn),Android智能手機(jī)操作系統(tǒng)內(nèi)核存在漏洞,部分漏洞可以被黑客用來(lái)竊取用戶的電子郵件和其他敏感信息。

2010-11-01 12:03:00 655

655 ios真的好用嗎?還記得很久以前通過(guò)相機(jī)繞過(guò)鎖屏密碼進(jìn)入系統(tǒng)的ios漏洞嗎?現(xiàn)在ios系統(tǒng)又曝光了一個(gè)類(lèi)似的安全漏洞。新的ios安全漏洞允許任何訪客繞過(guò)鎖屏密碼來(lái)查看iPhone上的照片和消息,通過(guò)這漏洞可以正常進(jìn)入到用戶的相冊(cè),選擇任意聯(lián)系人也可以看到相關(guān)的短信內(nèi)容。

2016-11-18 23:21:31 1045

1045 據(jù)外媒報(bào)道,研究人員發(fā)現(xiàn)了一個(gè)蘋(píng)果iOS10.1的新漏洞,這個(gè)漏洞能讓黑客繞過(guò)“激活鎖”(Activation Lock)功能,而進(jìn)入運(yùn)行最新版本iOS操作系統(tǒng)的iPhone和iPad的主顯示屏。

2016-12-04 19:11:44 34533

34533 智能攝像頭的發(fā)展也對(duì)用戶隱私造成了一定的影響,尤其是攝像頭如果存在漏洞,被黑客利用的話,你的私生活可能就暴露在黑客的眼前了。

2017-01-17 09:32:53 1107

1107 一個(gè)由于博通WiFi芯片導(dǎo)致的重大安全漏洞,iPhone 5和更新的機(jī)型,以及谷歌的Nexus和一些三星Galaxy的機(jī)型都會(huì)受到影響,這些設(shè)備很容易受到黑客攻擊,尤其是在那些咖啡廳、商場(chǎng)以及其他公共場(chǎng)所。

2017-04-06 17:23:54 3098

3098 蘋(píng)果偷偷修復(fù)了iOS的一個(gè)重大漏洞,可能大家都不清楚,或者說(shuō)根本就不知道,但是該漏洞確實(shí)太危險(xiǎn)了。

2017-04-13 11:18:29 1004

1004 最新消息顯示,不止是iPhone,數(shù)百萬(wàn)采用博通WiFi芯片的智能手機(jī)和智能設(shè)備,包括眾多品牌的Android設(shè)備都可能通過(guò)無(wú)線被劫持,劫持過(guò)程是不需要與用戶進(jìn)行交互的。蘋(píng)果緊急發(fā)布的iOS

2017-04-17 11:12:54 2346

2346 怎么恢復(fù)蘋(píng)果手機(jī)刪除的照片?上文是不是很簡(jiǎn)單就解決了呢?

2017-06-22 22:47:06 1338

1338

通過(guò)設(shè)備掃描恢復(fù)”模式,還可以在iPhone手機(jī)沒(méi)有備份的情況下,找回我們誤刪除的照片數(shù)據(jù)。下面就以此模式為例,教大家如何找回蘋(píng)果手機(jī)刪除的照片

2017-06-25 22:20:34 1502

1502 這里我們需要專(zhuān)業(yè)的蘋(píng)果數(shù)據(jù)恢復(fù)軟件——開(kāi)心手機(jī)恢復(fù)大師來(lái)從iCloud備份中恢復(fù)刪除的照片。我們一起看看是如何恢復(fù)的吧。

2017-06-29 22:39:57 4115

4115

我們?cè)谫?gòu)買(mǎi)蘋(píng)果手機(jī)后,需要對(duì)手機(jī)進(jìn)行激活,激活時(shí)手機(jī)會(huì)設(shè)置開(kāi)啟自動(dòng)備份(iCloud備份)。我們可以通過(guò)使用開(kāi)心手機(jī)恢復(fù)大師,下載iCloud備份文件,通過(guò)備份文件找回已刪除的照片。我們具體看下是如何操作的吧。

2017-07-01 18:12:59 5976

5976 同時(shí)將蘋(píng)果手機(jī)中的照片導(dǎo)出并解析備份到的照片碎片,達(dá)到恢復(fù)iPhone照片的效果

2017-07-06 23:47:22 1148

1148 此時(shí)我們只需要等待掃描片刻,掃描完成后,即可看到備份中的照片文件。

2017-07-23 22:10:33 3442

3442

有些照片證明我們?nèi)ミ^(guò)那些地點(diǎn),有些照片提升了我們的溝通的效率。那么如果一些照片被誤刪了,怎么恢復(fù)蘋(píng)果手機(jī)里刪除的照片呢?

2017-08-05 22:51:24 1138

1138 這是一款專(zhuān)業(yè)的蘋(píng)果手機(jī)刪除照片恢復(fù)軟件,支持通過(guò)設(shè)備掃描恢復(fù),通過(guò)iTunes備份恢復(fù)和通過(guò)iCloud備份恢復(fù)三種恢復(fù)方式全面找回丟失的數(shù)據(jù)。那么,下面小編就給大家展示下具體怎么去操作這款軟件。

2017-08-12 23:24:47 1871

1871

上述就是如何恢復(fù)手機(jī)照片的方法。相信小伙伴們看完了上面的步驟之后,對(duì)恢復(fù)照片應(yīng)該有了明確的方法了吧。要是有想恢復(fù)安卓手機(jī)數(shù)據(jù)的,小編我也再來(lái)推薦一款很好用的安卓數(shù)據(jù)恢復(fù)軟件—安卓恢復(fù)大師,有興趣的朋友可以去官網(wǎng)下載使用的。

2017-08-13 22:33:11 8228

8228

筆者認(rèn)為未來(lái)的軟件漏洞領(lǐng)域主要存在以下新挑戰(zhàn),本文將一一介紹。 ● 移動(dòng)終端漏洞 ● 云計(jì)算平臺(tái)漏洞 ● 物聯(lián)網(wǎng)漏洞 移動(dòng)終端漏洞發(fā)展趨勢(shì) 移動(dòng)互聯(lián)網(wǎng)時(shí)代早已到來(lái),以智能手機(jī)為主的移動(dòng)終端也逐漸被黑客

2017-09-30 16:07:55 0

0 、D-Link等知名廠商。

通過(guò)厄運(yùn)餅干漏洞,黑客能夠監(jiān)控一切通過(guò)與路由器進(jìn)行連接的設(shè)備的所有數(shù)據(jù),包括文件、電子郵件、登錄信息等,在監(jiān)控的同時(shí)還能在這些數(shù)據(jù)當(dāng)中植入惡意軟件。

2017-10-15 10:05:04 12606

12606 畢業(yè)于浙江大學(xué)計(jì)算機(jī)專(zhuān)業(yè)的90后女黑客“tyy”,演示了人臉識(shí)別設(shè)備的漏洞。通過(guò)利用設(shè)備本身存在的漏洞,選手僅用時(shí)兩分半鐘,就成功實(shí)現(xiàn)了用任意人臉通過(guò)門(mén)禁系統(tǒng)。

2017-10-24 17:25:00 5504

5504 蘋(píng)果公司發(fā)現(xiàn)macOS High Sierra最新系統(tǒng)存在一個(gè)嚴(yán)重的安全漏洞,不輸入密碼,即可完成解鎖,可登錄Mac,任何人都可以,這一bug完全暴露了蘋(píng)果mac上的私人文件,這讓私人用戶數(shù)據(jù)正處于危險(xiǎn)之中。為此,蘋(píng)果發(fā)表了道歉聲明。

2017-11-30 10:57:57 2790

2790

iOS 11.2.1更新公告中,蘋(píng)果只是強(qiáng)調(diào)了一個(gè)重點(diǎn),那就是修復(fù)了HomeKit漏洞。之前有開(kāi)發(fā)者發(fā)現(xiàn),iOS 11中存在安全漏洞,利用這個(gè)漏洞攻擊者可以輕松控制那些支持HomeKit設(shè)備,甚至是智能門(mén)鎖,所以蘋(píng)果必須要及時(shí)修復(fù)。

2017-12-15 15:31:44 5343

5343 區(qū)塊鏈被證明分散的, 可信任的事務(wù)工作, 但許多區(qū)塊鏈的安全漏洞仍然存在。安全漏洞存在于設(shè)計(jì)階段、編碼階段和操作階段。同樣,區(qū)塊鏈有可能受到黑客的攻擊。

2018-07-11 09:55:00 1007

1007 近日蘋(píng)果又有一場(chǎng)官司上門(mén),據(jù)悉,美國(guó)iPhone手機(jī)用戶向蘋(píng)果發(fā)起了集體訴訟,指控蘋(píng)果A系列處理器存漏洞。訴狀已經(jīng)在1月8日提交給了美國(guó)加州圣何塞的聯(lián)邦地方法庭。

2018-01-16 10:27:35 936

936 最近安全人員發(fā)現(xiàn)了一個(gè)Windows Defender漏洞,這個(gè)漏洞是一個(gè)遠(yuǎn)程代碼執(zhí)行漏洞,通過(guò)追溯微軟自己使用的開(kāi)源歸檔工具發(fā)現(xiàn)的。攻擊者可以利用這個(gè)漏洞在計(jì)算機(jī)上執(zhí)行遠(yuǎn)程代碼操作,甚至可以自己執(zhí)行下載文件的操作。

2018-06-07 01:27:00 1044

1044 一定要注意了!只要用戶的 iPhone 與 Mac 工作站或筆記本配對(duì),黑客就能利用該漏洞(Trustjacking)偷偷摸摸地“接管”用戶設(shè)備。下次再授權(quán)某臺(tái)電腦連接自己的 iOS 設(shè)備時(shí),可得長(zhǎng)點(diǎn)心了。

2018-04-24 11:14:26 2682

2682 恢復(fù)即可。如果你蘋(píng)果手機(jī)的照片被自己不小心清除了,自己又很想找回的話,就可以按照上面的方法步驟進(jìn)行操作恢復(fù),操作步驟簡(jiǎn)單,你可以去試試。

2018-07-09 11:30:15 896

896 第一個(gè)漏洞可以讓黑客對(duì)設(shè)備擁有超級(jí)用戶權(quán)限,可以遠(yuǎn)程控制它們?cè)诩依镞\(yùn)動(dòng),這有點(diǎn)令人毛骨悚然。第二個(gè)漏洞允許黑客查看攝像機(jī)拍攝的視頻內(nèi)容。

2018-07-27 15:58:00 1601

1601 ;根據(jù)上面的步驟,你就能輕松找回蘋(píng)果手機(jī)誤刪的照片了,當(dāng)然如果你手機(jī)上的短信、通訊錄、微信等數(shù)據(jù)丟失的話,也可以使用這樣的方式進(jìn)行恢復(fù)。互盾蘋(píng)果恢復(fù)大師http://www.huifudashi.com/support

2018-07-30 18:56:32 758

758 。但是有時(shí)候我自己也會(huì)一不小心就給照片刪除了,又不能埋怨自己,懊惱死了,后來(lái)才知原來(lái)刪除的照片還能再找回來(lái)啊!你知道蘋(píng)果手機(jī)沒(méi)備份的照片如何找回來(lái)嗎?首先我們得有一天電腦,連上wifi,搜索下載互盾蘋(píng)果恢復(fù)

2018-08-17 15:03:24 1563

1563 最近Facebook公司宣布他們發(fā)現(xiàn)了自家產(chǎn)品上的一個(gè)安全漏洞,這個(gè)安全漏洞非常嚴(yán)重,黑客可以利用它來(lái)獲取用戶信息,漏洞可能會(huì)影響5000萬(wàn)個(gè)用戶賬號(hào)。

2018-10-14 17:39:00 3068

3068 研究員發(fā)現(xiàn),部分D-Link路由器存在多個(gè)漏洞,黑客利用這些漏洞可獲得其全部控制權(quán),且目前尚無(wú)安全補(bǔ)丁發(fā)布。在Linksys路由器中也出現(xiàn)了嚴(yán)重安全漏洞。

2018-10-20 11:02:36 4995

4995 “成功利用該漏洞的攻擊者可獲得與當(dāng)前用戶相同的權(quán)限。若當(dāng)前用戶是以管理員身份登錄的,成功利用該漏洞的黑客將可控制受影響系統(tǒng)。黑客便可趁機(jī)安裝程序;查看、更改或刪除數(shù)據(jù);或者完全利用用戶的權(quán)限創(chuàng)建新賬戶。”

2018-12-22 11:28:13 2856

2856 近日,蘋(píng)果因?yàn)閕OS 12.1系統(tǒng)中存在的一個(gè)漏洞受到抨擊。當(dāng)用戶在使用蘋(píng)果的FaceTime功能進(jìn)行視頻群聊時(shí),該漏洞會(huì)令外人偷聽(tīng)談話。 讓人沒(méi)有想到的是,這個(gè)漏洞還給他們帶來(lái)了麻煩,雖然蘋(píng)果已經(jīng)表示將在本周修復(fù)這個(gè)漏洞,但它帶給用戶的影響并沒(méi)有結(jié)束。

2019-05-11 10:41:44 3327

3327 蘋(píng)果公司周五凌晨發(fā)布了針對(duì) iPhone、iPad 和 iPod touch 的 iOS 12.1.4 更新,此次更新旨在修復(fù)一個(gè)可能被用來(lái)竊聽(tīng)通話、侵犯隱私的 FaceTime 群聊漏洞。蘋(píng)果之前通過(guò)下線 FaceTime 群聊服務(wù)器來(lái)阻止這個(gè)漏洞,使該功能無(wú)法使用。

2019-02-11 09:32:05 3321

3321 據(jù)彭博社報(bào)道,蘋(píng)果手機(jī)用戶在本周一發(fā)現(xiàn)了一個(gè)軟件漏洞,人們可以通過(guò)蘋(píng)果的FaceTime視頻聊天服務(wù)收聽(tīng)到其他用戶。也就是當(dāng)你使用這個(gè)功能通話時(shí),可以在對(duì)方接聽(tīng)或拒絕接聽(tīng)前,就能聽(tīng)到對(duì)方的談話,而對(duì)方完全不知道呼叫者可以聽(tīng)到他們。

2019-02-11 13:54:50 4770

4770 當(dāng)用戶意外地刪除了一個(gè)仍然需要的文件時(shí),大多數(shù)情況下,是沒(méi)有簡(jiǎn)便的方法可以重新找回或重建這個(gè)文件。不過(guò),幸運(yùn)的是文件是可以通過(guò)一些方法恢復(fù)的。當(dāng)用戶刪除了一個(gè)文件,該文件并沒(méi)有消失,只是被隱藏了一段時(shí)間。

2019-05-13 09:26:58 1271

1271 美國(guó)計(jì)算機(jī)網(wǎng)路危機(jī)處理暨協(xié)調(diào)中心(CERT/CC)本周警告,博通(Broadcom)Wi-Fi芯片組所采用的Wl及brcmfmac驅(qū)動(dòng)程序含有多個(gè)安全漏洞,將允許黑客執(zhí)行服務(wù)阻斷攻擊,甚至可自遠(yuǎn)端執(zhí)行任意程序,且禍延蘋(píng)果、Synology及Zyxel等品牌的產(chǎn)品。

2019-04-22 17:35:28 3825

3825 一位身份不明的黑客以出售Windows 零日漏洞為業(yè),三年來(lái)不斷向APT組織出售漏洞。

2019-05-05 11:08:51 2800

2800 蘋(píng)果周一發(fā)布了iOS 12.4.1,重新修復(fù)了在iOS 12.3中打補(bǔ)丁,但在iOS 12.4中補(bǔ)丁取消的漏洞。蘋(píng)果表示,該補(bǔ)丁解決了黑客可能“以系統(tǒng)權(quán)限執(zhí)行任意代碼”的問(wèn)題。

2019-08-27 12:22:00 1967

1967 Ellucian Banner ERP中存安全漏洞,美國(guó)62所大學(xué)的系統(tǒng)受影響。黑客在大學(xué)系統(tǒng)中創(chuàng)建賬戶進(jìn)行犯罪活動(dòng)。

2019-07-25 11:13:46 2709

2709 8月10日訊,蘋(píng)果公司將向網(wǎng)絡(luò)安全研究人員提供至多100萬(wàn)美元的“賞金”,以幫助他們發(fā)現(xiàn)更多更多的iphone漏洞,這是該公司為防范黑客攻擊而提供的最高報(bào)酬。目前人們對(duì)侵入移動(dòng)設(shè)備的擔(dān)憂日益加劇。

2019-08-10 09:55:51 2580

2580 IT之家8月20日消息 據(jù)Motherboard報(bào)道,一名名為Pwn20wnd的黑客已經(jīng)在放出了iPhone的新的公開(kāi)越獄工具。該報(bào)道稱(chēng),由于在iOS 12.4中,蘋(píng)果意外地再次重現(xiàn)了最初在iOS 12.3中修復(fù)的漏洞,為iOS 12.4此越獄打開(kāi)了大門(mén)。

2019-08-20 11:35:06 5103

5103 刪除的手機(jī)照片怎么恢復(fù)?原來(lái)這么簡(jiǎn)單,現(xiàn)在知道也不晚

2019-08-29 10:05:27 2534

2534 Project Zero表示,用戶只要訪問(wèn)一個(gè)網(wǎng)站,就有可能讓黑客獲得信息、照片、聯(lián)系人和位置信息。今年2月,蘋(píng)果在一次軟件更新中修復(fù)了這些漏洞,但顯然不夠這徹底。

2019-09-01 10:16:07 380

380 謝昀澤表示,本次被命名為checkm8的蘋(píng)果手機(jī)漏洞,在信息安全界被譽(yù)為“史詩(shī)級(jí)技術(shù)”的震撼發(fā)現(xiàn),因?yàn)槠溆邢铝腥?xiàng)過(guò)去手機(jī)技術(shù)漏洞罕見(jiàn)的“三無(wú)”特點(diǎn)

2019-11-19 09:10:57 2130

2130 近日,谷歌、三星等制造商生產(chǎn)的安卓手機(jī),被曝出系統(tǒng)存在嚴(yán)重安全漏洞。黑客能夠在未經(jīng)手機(jī)機(jī)主許可的情況下,操控安卓手機(jī)秘密拍攝照片、錄制音視頻并上傳。

2019-11-23 10:07:20 4182

4182 以色列網(wǎng)絡(luò)安全公司Check Point的網(wǎng)絡(luò)安全研究人員近日披露了微軟Azure服務(wù)中兩個(gè)最近被修復(fù)的可能很危險(xiǎn)的漏洞的詳細(xì)信息:這些漏洞一旦被鉆空子,黑客可以攻擊在Azure上運(yùn)行Web和移動(dòng)應(yīng)用程序的公司企業(yè)。

2020-02-05 20:58:09 771

771 最近,飛利浦Hue出現(xiàn)漏洞,使黑客可以控制單個(gè)燈泡,隨意打開(kāi)或關(guān)閉它們,以及更改顏色和亮度。

2020-02-05 21:47:53 2682

2682 當(dāng)時(shí),發(fā)現(xiàn)漏洞的研究員 Natalie Silvanovich 表示,蘋(píng)果的 iOS 12. 4 補(bǔ)丁并沒(méi)有完全解決漏洞,其中一個(gè)“無(wú)需交互”漏洞的細(xì)節(jié)一直保密。

2020-05-07 10:57:50 1158

1158 有漏洞的DSP 芯片幾乎用于每臺(tái)安卓手機(jī),包括來(lái)自谷歌、三星、LG、小米、一加等廠商的安卓手機(jī)。蘋(píng)果的iPhone智能手機(jī)不受該漏洞的影響。

2020-08-11 15:34:57 2111

2111 Check Point研究人員表示,此漏洞可能允許黑客控制受害者的Instagram帳戶。它還使他們可以完全訪問(wèn)用戶的消息和照片,以及從其帳戶發(fā)布信息。它不止于此。

2020-09-29 14:40:56 2056

2056 IT之家 10 月 20 日消息 使用 Windows 機(jī)器查看和編輯視頻文件的蘋(píng)果 iPhone 用戶有可能面臨遠(yuǎn)程黑客攻擊的風(fēng)險(xiǎn),因?yàn)槲④洸僮飨到y(tǒng)處理 HEVC 文件的方式中存在的一個(gè)漏洞

2020-10-20 10:01:33 1148

1148 蘋(píng)果換芯了,安全漏洞也來(lái)了。就在剛剛,騰訊安全玄武實(shí)驗(yàn)室對(duì)外公布了他們近期發(fā)現(xiàn)的一個(gè)蘋(píng)果的安全漏洞。

2020-11-19 09:58:19 1480

1480 今天,谷歌 Project Zero 安全研究員伊恩 - 比爾(Ian Beer)透露,在 5 月份之前,蘋(píng)果 iPhone 和其他 iOS 設(shè)備都存在一個(gè)不可思議的漏洞,可以讓攻擊者遠(yuǎn)程重啟并從

2020-12-02 10:15:38 1462

1462 12 月 2 日消息 今天,谷歌 Project Zero 安全研究員伊恩 - 比爾(Ian Beer)透露,在 5 月份之前,蘋(píng)果 iPhone 和其他 iOS 設(shè)備都存在一個(gè)不可思議的漏洞,可以

2020-12-02 10:34:40 2539

2539 今天,谷歌 Project Zero 安全研究員伊恩 - 比爾(Ian Beer)透露,在 5 月份之前,蘋(píng)果 iPhone 和其他 iOS 設(shè)備都存在一個(gè)不可思議的漏洞,可以讓攻擊者遠(yuǎn)程重啟并從

2020-12-02 10:53:09 1715

1715 對(duì)于蘋(píng)果來(lái)說(shuō),有黑客已經(jīng)發(fā)現(xiàn)了iPhone等設(shè)備的重大漏洞,具體來(lái)說(shuō)就是,在不用接觸設(shè)備的情況下,輕松掌控你的設(shè)備,然后盜走隱私信息,比如賬戶、私密圖片等。

2020-12-02 15:18:25 1413

1413 對(duì)于蘋(píng)果來(lái)說(shuō),黑客們已經(jīng)發(fā)現(xiàn)了iPhone等設(shè)備的安全漏洞,特別是,在不觸及設(shè)備的情況下方便地控制設(shè)備,然后竊取私人信息,如帳戶、私人圖片等。

2020-12-03 11:55:31 1367

1367 來(lái)自谷歌信息安全團(tuán)隊(duì)Project Zero的研究人員伊恩·比爾(Ian Beer)開(kāi)發(fā)并公布了這個(gè)漏洞。Project Zero是谷歌公司在2014年公開(kāi)的一個(gè)信息安全團(tuán)隊(duì),專(zhuān)門(mén)負(fù)責(zé)找出各種軟件

2020-12-04 13:33:44 1628

1628 蘋(píng)果最近問(wèn)題可謂是接連不斷,剛剛蘋(píng)果發(fā)布了一個(gè)公告,表示iPhone 11的屏幕存在觸控問(wèn)題,在2019年11月份-2020年5月份出現(xiàn)問(wèn)題的iPhone 11用戶可以到官方或者官方授權(quán)店免費(fèi)檢修

2020-12-07 18:19:54 1953

1953 正電科技發(fā)布了“5G獨(dú)立核心安全評(píng)估”。報(bào)告討論了用戶和移動(dòng)網(wǎng)絡(luò)運(yùn)營(yíng)商的漏洞和威脅,這些漏洞和威脅源于新的獨(dú)立5G網(wǎng)絡(luò)核心的使用。

2020-12-23 16:09:38 2515

2515 對(duì)于近日個(gè)別拼多多用戶反饋“vivo”手機(jī)提示拼多多App刪除照片的問(wèn)題,拼多多官方在今晚回應(yīng)稱(chēng),只是刪除緩存,拼多多絕不會(huì)刪除用戶主動(dòng)保存的任何照片和文件。

2021-01-13 11:02:26 2426

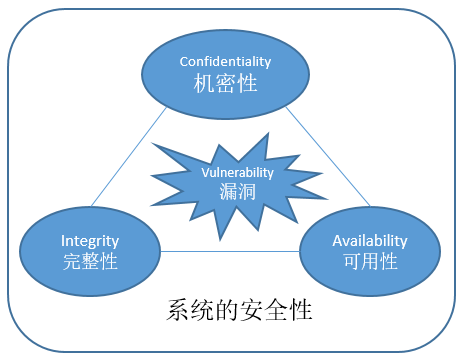

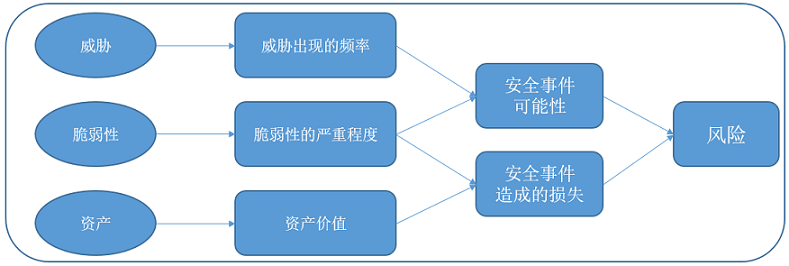

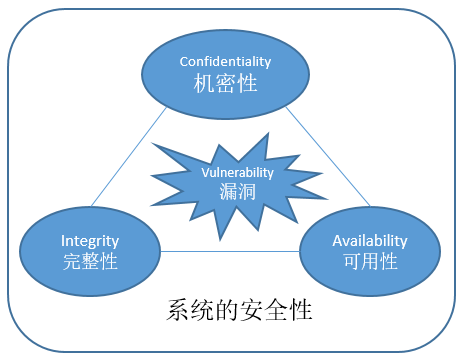

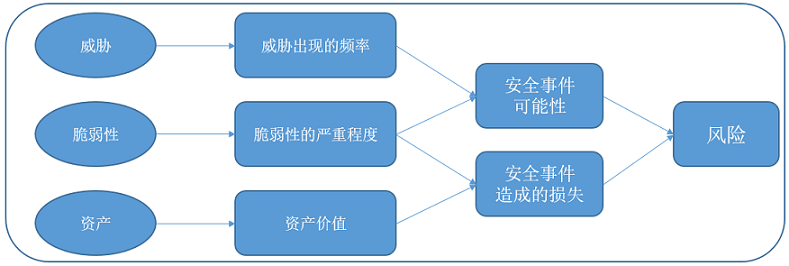

2426 5W2H?分解漏洞掃描 - WHAT WHAT?什么是漏洞掃描? 首先什么是漏洞? 國(guó)內(nèi)外各種規(guī)范和標(biāo)準(zhǔn)中關(guān)于漏洞(也稱(chēng)脆弱性,英文對(duì)應(yīng)Vulnerability)的定義很多,摘錄如下:互聯(lián)網(wǎng)工程

2022-10-12 16:38:17 944

944

安全風(fēng)險(xiǎn)評(píng)估規(guī)范GB/T 20984可以知道,分析風(fēng)險(xiǎn)的計(jì)算公式為:總風(fēng)險(xiǎn) =?威脅 *?漏洞(脆弱性) *?資產(chǎn)價(jià)值。 由此可見(jiàn)漏洞是計(jì)算風(fēng)險(xiǎn)的重要變量,漏洞越嚴(yán)重,資產(chǎn)面臨的風(fēng)險(xiǎn)越高。通過(guò)漏洞掃描及時(shí)發(fā)現(xiàn)漏洞,及時(shí)修復(fù)高危漏洞,能夠有效降低資產(chǎn)的風(fēng)險(xiǎn)。

2022-10-12 16:39:58 1042

1042

漏洞描述:ImageMagick 在處理惡意構(gòu)造的圖片文件時(shí),對(duì)于文件中的 URL 未經(jīng)嚴(yán)格過(guò)濾,可導(dǎo)致命令注入漏洞。通過(guò)命令注入漏洞,黑客可以在服務(wù)器上執(zhí)行任意系統(tǒng)命令,獲取服務(wù)器權(quán)限。

2023-04-06 10:25:04 195

195 NPATCH漏洞無(wú)效化解決方案 防御惡意漏洞探測(cè) 防御惡意漏洞攻擊 防御利用漏洞擴(kuò)散 安全挑戰(zhàn) 未修復(fù)的漏洞如同敞開(kāi)的大門(mén),可任由黑客惡意窺探獲取漏洞信息,然后發(fā)起對(duì)應(yīng)的攻擊。安全團(tuán)隊(duì)必須快 速關(guān)閉

2023-05-25 14:46:49 985

985

的nacos漏洞,可以方便大家對(duì)某網(wǎng)段內(nèi)多臺(tái)主機(jī)進(jìn)行檢測(cè),一起看看吧! 如存在漏洞,建議及時(shí)升級(jí)nacos服務(wù)管理平臺(tái)的版本,并修改默認(rèn)密碼,刪除多余管理賬號(hào)。 nacos.py腳本信息如下,大家可以根據(jù)自己實(shí)際網(wǎng)段修改對(duì)應(yīng)代碼即可。該腳本實(shí)現(xiàn)掃

2023-08-07 09:27:49 623

623

這個(gè)名為CVE-2024-23204的漏洞嚴(yán)重程度達(dá)到7.5分(滿分10分),通過(guò)利用“擴(kuò)展URL”功能,規(guī)避蘋(píng)果的TCC訪問(wèn)控制系統(tǒng),進(jìn)而竊取用戶的照片、聯(lián)系人和文件甚至復(fù)制板內(nèi)容等重要信息。通過(guò)Flask程序,黑客可獲取并保存?zhèn)鬏數(shù)臄?shù)據(jù),以供進(jìn)一步利用。

2024-02-23 10:19:07 134

134 蘋(píng)果強(qiáng)調(diào),該漏洞可影響macOS Ventura及macOS Sonoma系統(tǒng),攻擊者可借此生成惡意文件。用戶一旦點(diǎn)擊瀏覽,可能引發(fā)應(yīng)用程序異常關(guān)閉甚至造成任意代碼執(zhí)行風(fēng)險(xiǎn)。

2024-03-14 11:43:46 76

76

電子發(fā)燒友App

電子發(fā)燒友App

評(píng)論