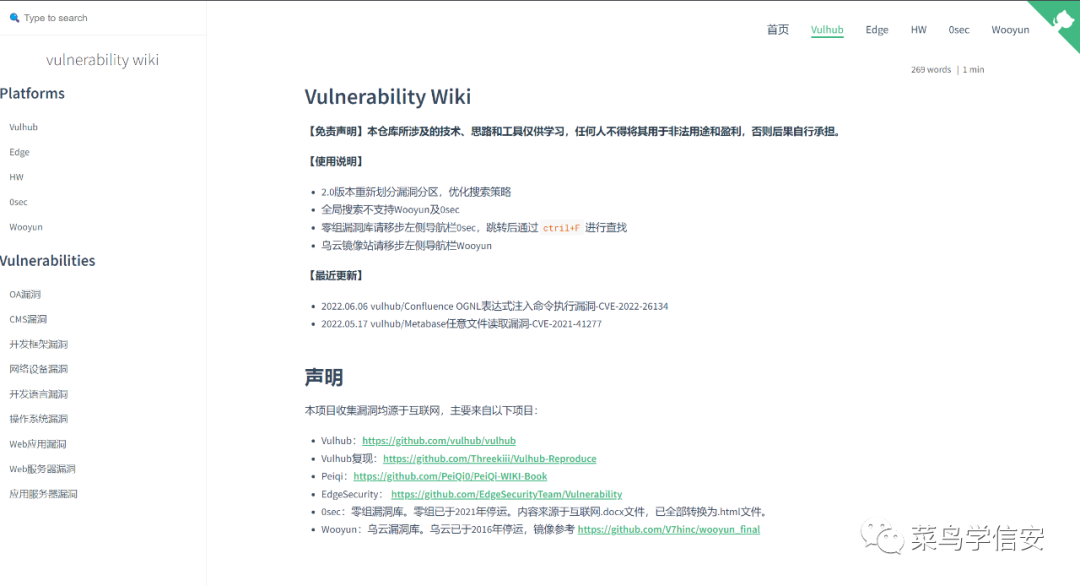

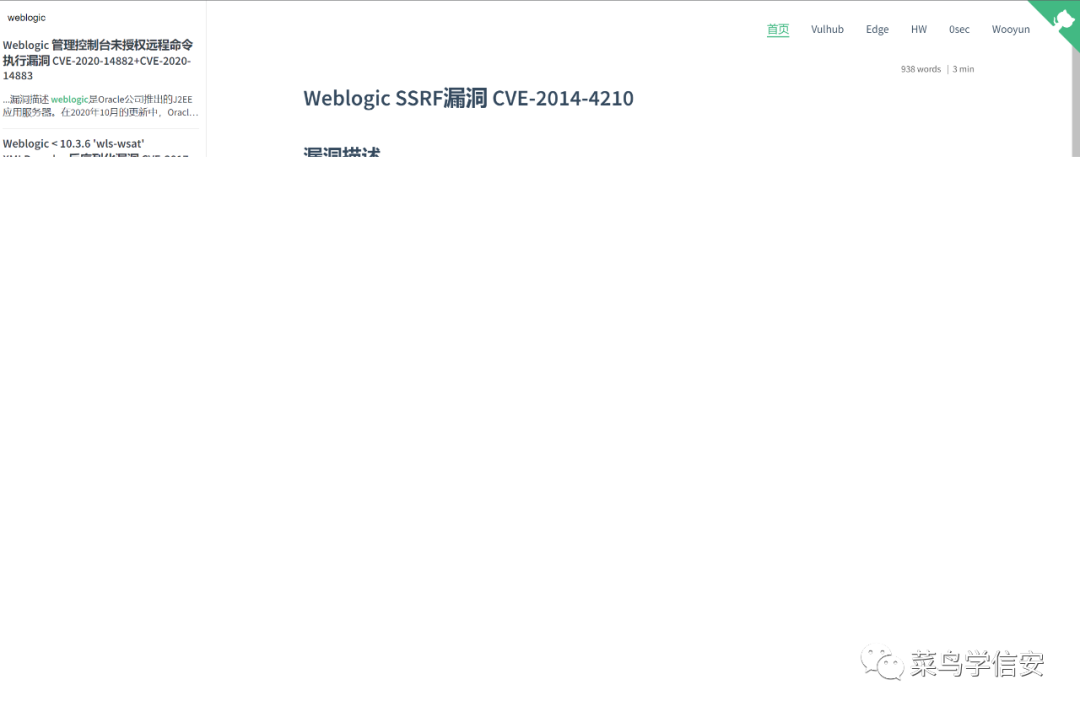

一個知識庫,集成了Vulhub、Peiqi、EdgeSecurity、0sec、Wooyun等開源漏洞庫,涵蓋OA、CMS、開發框架、網絡設備、開發語言、操作系統、Web應用、Web服務器、應用服務器等多種漏洞。

支持Docker部署。部署前請詳細閱讀網絡安全法律法規、安全政策、國家標準、行業標準:

法律法規知識庫:Threekiii/Awesome-Laws

0x01 安裝docsify

官方文檔

docsify:https://docsify.js.org/#/zh-cn/

全局安裝docsify-cli工具(依賴npm):

npm i docsify-cli -g

安裝插件

側邊欄收起:https://github.com/iPeng6/docsify-sidebar-collapse

復制到剪貼板:https://github.com/jperasmus/docsify-copy-code/blob/master/README.md

代碼高亮:https://github.com/PrismJS/prism

分頁導航:https://github.com/imyelo/docsify-pagination#readme

項目介紹

docs-base:主項目入口,包括主要漏洞數據文件及wooyun、0sec導航頁面。

docs-0sec:0sec漏洞庫入口,由于數據量太大,對主項目加載及檢索速度產生影響,因此從主項目中切割成一個新的docker,另起一個新服務。docs-0sec不再重點維護,相關issues不予回復。

wooyun:直接拉取鏡像v7hinc/wooyun。

0x02 部署服務

克隆倉庫:

git clone https://github.com/Threekiii/Vulnerability-Wiki.git下載docs-0sec release,解壓到對應的docs-0sec文件夾下。

方法一 docsify 本地部署

進入docs-base和docs-0sec下的docs目錄,執行以下命令啟動對應服務:

docsify serve docs-base docsify serve docs-0sec執行以下命令啟動wooyun漏洞庫:

docker pull v7hinc/wooyun docker run --privileged=true --name wooyun -v ~/upload:/home/wwwroot/default/upload -p 3003:80 -dit v7hinc/wooyun:latest /bin/bash訪問對應的http://your-vps-ip:port即可獲取服務。

方法二 docsify docker部署

參考docsify官方文檔可以將目錄掛載到Docker部署:

https://docsify.js.org/#/zh-cn/deploy?id=docker

方法三 dockerfile(已廢棄)

通過對應目錄下的Dockerfile部署服務:

dockerbuild-fDockerfile-tthreeki/vulnerability_wiki. docker run -d -p 3000:3000 threeki/vulnerability_wiki:latest在當前倉庫目錄下,使用以下方式進行更新,無需重新生成Docker鏡像或容器:

# 拉取更新內容 git pull # 拷貝進docker,container ID為容器ID docker cp /docs:/data

方法四 docker-compose

通過docker-compose.yml部署三個Docker:

# 克隆項目 git clone https://github.com/Threekiii/Vulnerability-Wiki.git # 安裝docker及docker-compose apt install docker docker-compose # 啟動服務 docker-compose up -d # 關閉服務 docker-compose down對應服務及地址信息如下:

docs-base:http://your-vps-ip:3001

docs-0sec:http://your-vps-ip:3002

wooyun:http://your-vps-ip:3003

0x03 ISSUES

1. 若docker-compose部署時出現cnpm相關錯誤,請更改對應Dockerfile,將cnpm改為npm,再次嘗試。參考issue: 啟動docker-compose會報錯,提示node的版本過低,我最后更改了Dockerfile里面的配置才行

From node:16-alpine RUN npm install npm -g --registry=[https://registry.npm.taobao.org](https://registry.npm.taobao.org/) RUN npm i docsify-cli -gdebian環境,node改成16,cnpm改成npm 2. Vps部署可能出現編碼問題,可參考以下命令解決:

convmv -f gb2312 -t UTF-8 --notest -r ./Vulnerability-Wiki/docs-base/docs --replace3. 有時會出現首頁全局搜索不到的問題,還未解決,但是不影響使用。進入細分目錄搜索不存在該問題。

docisfy是LocalStorage本地索引,search.min.js通過加載本地索引進行搜索。

假設搜不到OA相關漏洞,點擊OA對應鏈接,跳轉后本地索引自動更新,就能搜索到了。 4. docs-0sec可能遇到以下問題(感謝li-archer的反饋):

使用compose up模式構建的時候:新解壓出來的0sec會需要使用一次 docker-compose up --build -d對0sec進行構建,不是的話會打開頁面出現404報錯。

內存2g,cpu2核打開0sec 網頁會提示內存報錯

5. 烏云鏡像沒有圖片的問題,需要參考https://github.com/V7hinc/wooyun_final 做目錄掛載。

??0x04 示例

2.0版本:

1.0版本:

審核編輯:劉清

-

Web服務器

+關注

關注

0文章

138瀏覽量

24486 -

cms

+關注

關注

0文章

60瀏覽量

10998

原文標題:干貨|一個集成漏洞庫

文章出處:【微信號:菜鳥學信安,微信公眾號:菜鳥學信安】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

某安全瀏覽器竟然也被查出高危漏洞?開源安全問題不容忽視

AlphaFuzzer漏洞挖掘工具的使用

固件漏洞安全問題的解決辦法

一種通用漏洞評級方法

一種新的漏洞檢測系統方案

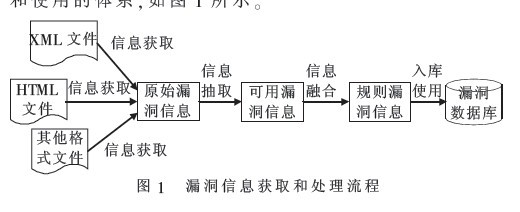

網絡化條件下漏洞信息的獲取及處理方法研究

智能結構系統用于洞庫結構安全監測技術探討

谷歌杠上微軟,公布了win10的一個大漏洞

基于漏洞庫匹配的路由器漏洞探測技術

新聞 | 華為安全榮獲CNNVD國家漏洞庫漏洞預警通報年度大獎

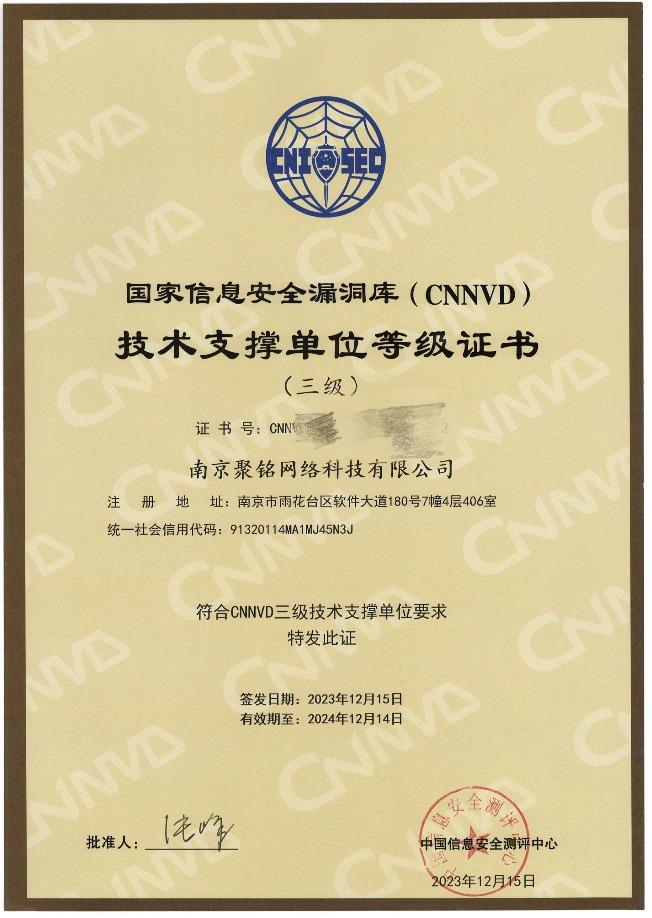

再獲認可,聚銘網絡入選國家信息安全漏洞庫(CNNVD)技術支撐單位

一個集成的BurpSuite漏洞探測插件

一個集成漏洞庫介紹

一個集成漏洞庫介紹

評論