總結(jié)一下常見(jiàn)的TCP端口以及這些端口可以利用的點(diǎn)。

端口利用

| 端口 | 服務(wù) | 入侵方式 |

|---|---|---|

| 21 | ftp/tftp/vsftpd文件傳輸協(xié)議 | 爆破/嗅探/溢出/后門 |

| 22 | ssh遠(yuǎn)程連接 | 爆破/openssh漏洞 |

| 23 | Telnet遠(yuǎn)程連接 | 爆破/嗅探/弱口令 |

| 25 | SMTP郵件服務(wù) | 郵件偽造 |

| 53 | DNS域名解析系統(tǒng) | 域傳送/劫持/緩存投毒/欺騙 |

| 67/68 | dhcp服務(wù) | 劫持/欺騙 |

| 110 | pop3 | 爆破/嗅探 |

| 139 | Samba服務(wù) | 爆破/未授權(quán)訪問(wèn)/遠(yuǎn)程命令執(zhí)行 |

| 143 | Imap協(xié)議 | 爆破 |

| 161 | SNMP協(xié)議 | 爆破/搜集目標(biāo)內(nèi)網(wǎng)信息 |

| 389 | Ldap目錄訪問(wèn)協(xié)議 | 注入/未授權(quán)訪問(wèn)/弱口令 |

| 445 | smb | ms17-010/端口溢出 |

| 512/513/514 | Linux Rexec服務(wù) | 爆破/Rlogin登陸 |

| 873 | Rsync服務(wù) | 文件上傳/未授權(quán)訪問(wèn) |

| 1080 | socket | 爆破 |

| 1352 | Lotus domino郵件服務(wù) | 爆破/信息泄漏 |

| 1433 | mssql | 爆破/注入/SA弱口令 |

| 1521 | oracle | 爆破/注入/TNS爆破/反彈shell |

| 2049 | Nfs服務(wù) | 配置不當(dāng) |

| 2181 | zookeeper服務(wù) | 未授權(quán)訪問(wèn) |

| 2375 | docker remote api | 未授權(quán)訪問(wèn) |

| 3306 | mysql | 爆破/注入 |

| 3389 | Rdp遠(yuǎn)程桌面鏈接 | 爆破/shift后門 |

| 4848 | GlassFish控制臺(tái) | 爆破/認(rèn)證繞過(guò) |

| 5000 | sybase/DB2數(shù)據(jù)庫(kù) | 爆破/注入/提權(quán) |

| 5432 | postgresql | 爆破/注入/緩沖區(qū)溢出 |

| 5632 | pcanywhere服務(wù) | 抓密碼/代碼執(zhí)行 |

| 5900 | vnc | 爆破/認(rèn)證繞過(guò) |

| 6379 | Redis數(shù)據(jù)庫(kù) | 未授權(quán)訪問(wèn)/爆破 |

| 7001/7002 | weblogic | java反序列化/控制臺(tái)弱口令 |

| 80/443 | http/https | web應(yīng)用漏洞/心臟滴血 |

| 8069 | zabbix服務(wù) | 遠(yuǎn)程命令執(zhí)行/注入 |

| 8161 | activemq | 弱口令/寫文件 |

| 8080/8089 | Jboss/Tomcat/Resin | 爆破/PUT文件上傳/反序列化 |

| 8083/8086 | influxDB | 未授權(quán)訪問(wèn) |

| 9000 | fastcgi | 遠(yuǎn)程命令執(zhí)行 |

| 9090 | Websphere控制臺(tái) | 爆破/java反序列化/弱口令 |

| 9200/9300 | elasticsearch | 遠(yuǎn)程代碼執(zhí)行 |

| 11211 | memcached | 未授權(quán)訪問(wèn) |

| 27017/27018 | mongodb | 未授權(quán)訪問(wèn)/爆破 |

常見(jiàn)端口

| 端口號(hào)碼 / 層 | 名稱 | 備注 |

|---|---|---|

| 1 | tcpmux | TCP 端口服務(wù)多路復(fù)用 |

| 5 | rje | 遠(yuǎn)程作業(yè)入口 |

| 7 | echo | Echo 服務(wù) |

| 9 | discard | 用于連接測(cè)試的空服務(wù) |

| 11 | systat | 用于列舉連接了的端口的系統(tǒng)狀態(tài) |

| 13 | daytime | 給請(qǐng)求主機(jī)發(fā)送日期和時(shí)間 |

| 17 | qotd | 給連接了的主機(jī)發(fā)送每日格言 |

| 18 | msp | 消息發(fā)送協(xié)議 |

| 19 | chargen | 字符生成服務(wù);發(fā)送無(wú)止境的字符流 |

| 20 | ftp-data | FTP 數(shù)據(jù)端口 |

| 21 | ftp | 文件傳輸協(xié)議(FTP)端口;有時(shí)被文件服務(wù)協(xié)議(FSP)使用 |

| 22 | ssh | 安全 Shell(SSH)服務(wù) |

| 23 | telnet | Telnet 服務(wù) |

| 25 | smtp | 簡(jiǎn)單郵件傳輸協(xié)議(SMTP) |

| 37 | time | 時(shí)間協(xié)議 |

| 39 | rlp | 資源定位協(xié)議 |

| 42 | nameserver | 互聯(lián)網(wǎng)名稱服務(wù) |

| 43 | nicname | WHOIS 目錄服務(wù) |

| 49 | tacacs | 用于基于 TCP/IP 驗(yàn)證和訪問(wèn)的終端訪問(wèn)控制器訪問(wèn)控制系統(tǒng) |

| 50 | re-mail-ck | 遠(yuǎn)程郵件檢查協(xié)議 |

| 53 | domain | 域名服務(wù)(如 BIND) |

| 63 | whois++ | WHOIS++,被擴(kuò)展了的 WHOIS 服務(wù) |

| 67 | bootps | 引導(dǎo)協(xié)議(BOOTP)服務(wù);還被動(dòng)態(tài)主機(jī)配置協(xié)議(DHCP)服務(wù)使用 |

| 68 | bootpc | Bootstrap(BOOTP)客戶;還被動(dòng)態(tài)主機(jī)配置協(xié)議(DHCP)客戶使用 |

| 69 | tftp | 小文件傳輸協(xié)議(TFTP) |

| 70 | gopher | Gopher 互聯(lián)網(wǎng)文檔搜尋和檢索 |

| 71 | netrjs-1 | 遠(yuǎn)程作業(yè)服務(wù) |

| 72 | netrjs-2 | 遠(yuǎn)程作業(yè)服務(wù) |

| 73 | netrjs-3 | 遠(yuǎn)程作業(yè)服務(wù) |

| 73 | netrjs-4 | 遠(yuǎn)程作業(yè)服務(wù) |

| 79 | finger | 用于用戶聯(lián)系信息的 Finger 服務(wù) |

| 80 | http | 用于萬(wàn)維網(wǎng)(WWW)服務(wù)的超文本傳輸協(xié)議(HTTP) |

| 88 | kerberos | Kerberos 網(wǎng)絡(luò)驗(yàn)證系統(tǒng) |

| 95 | supdup | Telnet 協(xié)議擴(kuò)展 |

| 101 | hostname | SRI-NIC 機(jī)器上的主機(jī)名服務(wù) |

| 102 | iso-tsap | ISO 開發(fā)環(huán)境(ISODE)網(wǎng)絡(luò)應(yīng)用 |

| 105 | csnet-ns | 郵箱名稱服務(wù)器;也被 CSO 名稱服務(wù)器使用 |

| 107 | rtelnet | 遠(yuǎn)程 Telnet |

| 109 | pop2 | 郵局協(xié)議版本2 |

| 110 | pop3 | 郵局協(xié)議版本3 |

| 111 | sunrpc | 用于遠(yuǎn)程命令執(zhí)行的遠(yuǎn)程過(guò)程調(diào)用(RPC)協(xié)議,被網(wǎng)絡(luò)文件系統(tǒng)(NFS)使用 |

| 113 | auth | 驗(yàn)證和身份識(shí)別協(xié)議 |

| 115 | sftp | 安全文件傳輸協(xié)議(SFTP)服務(wù) |

| 117 | uucp-path | Unix 到 Unix 復(fù)制協(xié)議(UUCP)路徑服務(wù) |

| 119 | nntp | 用于 USENET 討論系統(tǒng)的網(wǎng)絡(luò)新聞傳輸協(xié)議(NNTP) |

| 123 | ntp | 網(wǎng)絡(luò)時(shí)間協(xié)議(NTP) |

| 137 | netbios-ns | 在紅帽企業(yè) Linux 中被 Samba 使用的 NETBIOS 名稱服務(wù) |

| 138 | netbios-dgm | 在紅帽企業(yè) Linux 中被 Samba 使用的 NETBIOS 數(shù)據(jù)報(bào)服務(wù) |

| 139 | netbios-ssn | 在紅帽企業(yè) Linux 中被 Samba 使用的NET BIOS 會(huì)話服務(wù) |

| 143 | imap | 互聯(lián)網(wǎng)消息存取協(xié)議(IMAP) |

| 161 | snmp | 簡(jiǎn)單網(wǎng)絡(luò)管理協(xié)議(SNMP) |

| 162 | snmptrap | SNMP 的陷阱 |

| 163 | cmip-man | 通用管理信息協(xié)議(CMIP) |

| 164 | cmip-agent | 通用管理信息協(xié)議(CMIP) |

| 174 | mailq | MAILQ |

| 177 | xdmcp | X 顯示管理器控制協(xié)議 |

| 178 | nextstep | NeXTStep 窗口服務(wù)器 |

| 179 | bgp | 邊界網(wǎng)絡(luò)協(xié)議 |

| 191 | prospero | Cliffod Neuman 的 Prospero 服務(wù) |

| 194 | irc | 互聯(lián)網(wǎng)中繼聊天(IRC) |

| 199 | smux | SNMP UNIX 多路復(fù)用 |

| 201 | at-rtmp | AppleTalk 選路 |

| 202 | at-nbp | AppleTalk 名稱綁定 |

| 204 | at-echo | AppleTalk echo 服務(wù) |

| 206 | at-zis | AppleTalk 區(qū)塊信息 |

| 209 | qmtp | 快速郵件傳輸協(xié)議(QMTP) |

| 210 | z39.50 | NISO Z39.50 數(shù)據(jù)庫(kù) |

| 213 | ipx | 互聯(lián)網(wǎng)絡(luò)分組交換協(xié)議(IPX),被 Novell Netware 環(huán)境常用的數(shù)據(jù)報(bào)協(xié)議 |

| 220 | imap3 | 互聯(lián)網(wǎng)消息存取協(xié)議版本3 |

| 245 | link | LINK |

| 347 | fatserv | Fatmen 服務(wù)器 |

| 363 | rsvp_tunnel | RSVP 隧道 |

| 369 | rpc2portmap | Coda 文件系統(tǒng)端口映射器 |

| 370 | codaauth2 | Coda 文件系統(tǒng)驗(yàn)證服務(wù) |

| 372 | ulistproc | UNIX Listserv |

| 389 | ldap | 輕型目錄存取協(xié)議(LDAP) |

| 427 | svrloc | 服務(wù)位置協(xié)議(SLP) |

| 434 | mobileip-agent | 可移互聯(lián)網(wǎng)協(xié)議(IP)代理 |

| 435 | mobilip-mn | 可移互聯(lián)網(wǎng)協(xié)議(IP)管理器 |

| 443 | https | 安全超文本傳輸協(xié)議(HTTP) |

| 444 | snpp | 小型網(wǎng)絡(luò)分頁(yè)協(xié)議 |

| 445 | microsoft-ds | 通過(guò) TCP/IP 的服務(wù)器消息塊(SMB) |

| 464 | kpasswd | Kerberos 口令和鑰匙改換服務(wù) |

| 468 | photuris | Photuris 會(huì)話鑰匙管理協(xié)議 |

| 487 | saft | 簡(jiǎn)單不對(duì)稱文件傳輸(SAFT)協(xié)議 |

| 488 | gss-http | 用于 HTTP 的通用安全服務(wù)(GSS) |

| 496 | pim-rp-disc | 用于協(xié)議獨(dú)立的多址傳播(PIM)服務(wù)的會(huì)合點(diǎn)發(fā)現(xiàn)(RP-DISC) |

| 500 | isakmp | 互聯(lián)網(wǎng)安全關(guān)聯(lián)和鑰匙管理協(xié)議(ISAKMP) |

| 535 | iiop | 互聯(lián)網(wǎng)內(nèi)部對(duì)象請(qǐng)求代理協(xié)議(IIOP) |

| 538 | gdomap | GNUstep 分布式對(duì)象映射器(GDOMAP) |

| 546 | dhcpv6-client | 動(dòng)態(tài)主機(jī)配置協(xié)議(DHCP)版本6客戶 |

| 547 | dhcpv6-server | 動(dòng)態(tài)主機(jī)配置協(xié)議(DHCP)版本6服務(wù) |

| 554 | rtsp | 實(shí)時(shí)流播協(xié)議(RTSP) |

| 563 | nntps | 通過(guò)安全套接字層的網(wǎng)絡(luò)新聞傳輸協(xié)議(NNTPS) |

| 565 | whoami | whoami |

| 587 | submission | 郵件消息提交代理(MSA) |

| 610 | npmp-local | 網(wǎng)絡(luò)外設(shè)管理協(xié)議(NPMP)本地 / 分布式排隊(duì)系統(tǒng)(DQS) |

| 611 | npmp-gui | 網(wǎng)絡(luò)外設(shè)管理協(xié)議(NPMP)GUI / 分布式排隊(duì)系統(tǒng)(DQS) |

| 612 | hmmp-ind | HMMP 指示 / DQS |

| 631 | ipp | 互聯(lián)網(wǎng)打印協(xié)議(IPP) |

| 636 | ldaps | 通過(guò)安全套接字層的輕型目錄訪問(wèn)協(xié)議(LDAPS) |

| 674 | acap | 應(yīng)用程序配置存取協(xié)議(ACAP) |

| 694 | ha-cluster | 用于帶有高可用性的群集的心跳服務(wù) |

| 749 | kerberos-adm | Kerberos 版本5(v5)的“kadmin”數(shù)據(jù)庫(kù)管理 |

| 750 | kerberos-iv | Kerberos 版本4(v4)服務(wù) |

| 765 | webster | 網(wǎng)絡(luò)詞典 |

| 767 | phonebook | 網(wǎng)絡(luò)電話簿 |

| 873 | rsync | rsync 文件傳輸服務(wù) |

| 992 | telnets | 通過(guò)安全套接字層的 Telnet(TelnetS) |

| 993 | imaps | 通過(guò)安全套接字層的互聯(lián)網(wǎng)消息存取協(xié)議(IMAPS) |

| 994 | ircs | 通過(guò)安全套接字層的互聯(lián)網(wǎng)中繼聊天(IRCS) |

| 995 | pop3s | 通過(guò)安全套接字層的郵局協(xié)議版本3(POPS3) |

UNIX 特有的端口

以下端口是 UNIX 特有的,涉及了從電子郵件到驗(yàn)證不等的服務(wù)。在方括號(hào)內(nèi)的名稱(如 [service])是服務(wù)的守護(hù)進(jìn)程名稱或它的常用別名。

| 端口號(hào)碼 / 層 | 名稱 | 注釋 |

|---|---|---|

| 512/tcp | exec | 用于對(duì)遠(yuǎn)程執(zhí)行的進(jìn)程進(jìn)行驗(yàn)證 |

| 512/udp | biff [comsat] | 異步郵件客戶(biff)和服務(wù)(comsat) |

| 513/tcp | login | 遠(yuǎn)程登錄(rlogin) |

| 513/udp | who [whod] | 登錄的用戶列表 |

| 514/tcp | shell [cmd] | 不必登錄的遠(yuǎn)程 shell(rshell)和遠(yuǎn)程復(fù)制(rcp) |

| 514/udp | syslog | UNIX 系統(tǒng)日志服務(wù) |

| 515 | printer [spooler] | 打印機(jī)(lpr)假脫機(jī) |

| 517/udp | talk | 遠(yuǎn)程對(duì)話服務(wù)和客戶 |

| 518/udp | ntalk | 網(wǎng)絡(luò)交談(ntalk),遠(yuǎn)程對(duì)話服務(wù)和客戶 |

| 519 | utime [unixtime] | UNIX 時(shí)間協(xié)議(utime) |

| 520/tcp | efs | 擴(kuò)展文件名服務(wù)器(EFS) |

| 520/udp | router [route, routed] | 選路信息協(xié)議(RIP) |

| 521 | ripng | 用于互聯(lián)網(wǎng)協(xié)議版本6(IPv6)的選路信息協(xié)議 |

| 525 | timed [timeserver] | 時(shí)間守護(hù)進(jìn)程(timed) |

| 526/tcp | tempo [newdate] | Tempo |

| 530/tcp | courier [rpc] | Courier 遠(yuǎn)程過(guò)程調(diào)用(RPC)協(xié)議 |

| 531/tcp | conference [chat] | 互聯(lián)網(wǎng)中繼聊天 |

| 532 | netnews | Netnews |

| 533/udp | netwall | 用于緊急廣播的 Netwall |

| 540/tcp | uucp [uucpd] | Unix 到 Unix 復(fù)制服務(wù) |

| 543/tcp | klogin | Kerberos 版本5(v5)遠(yuǎn)程登錄 |

| 544/tcp | kshell | Kerberos 版本5(v5)遠(yuǎn)程 shell |

| 548 | afpovertcp | 通過(guò)傳輸控制協(xié)議(TCP)的 Appletalk 文件編制協(xié)議(AFP) |

| 556 | remotefs [rfs_server, rfs] | Brunhoff 的遠(yuǎn)程文件系統(tǒng)(RFS) |

注冊(cè)的端口

列舉了由網(wǎng)絡(luò)和軟件社區(qū)向 IANA 提交的要在端口號(hào)碼列表中正式注冊(cè)的端口。

| 端口號(hào)碼 / 層 | 名稱 | 注釋 |

|---|---|---|

| 1080 | socks | SOCKS 網(wǎng)絡(luò)應(yīng)用程序代理服務(wù) |

| 1236 | bvcontrol [rmtcfg] | Garcilis Packeten 遠(yuǎn)程配置服務(wù)器 |

| 1300 | h323hostcallsc | H.323 電話會(huì)議主機(jī)電話安全 |

| 1433 | ms-sql-s | Microsoft SQL 服務(wù)器 |

| 1434 | ms-sql-m | Microsoft SQL 監(jiān)視器 |

| 1494 | ica | Citrix ICA 客戶 |

| 1512 | wins | Microsoft Windows 互聯(lián)網(wǎng)名稱服務(wù)器 |

| 1524 | ingreslock | Ingres 數(shù)據(jù)庫(kù)管理系統(tǒng)(DBMS)鎖定服務(wù) |

| 1525 | prospero-np | 無(wú)特權(quán)的 Prospero |

| 1645 | datametrics [old-radius] | Datametrics / 從前的 radius 項(xiàng)目 |

| 1646 | sa-msg-port [oldradacct] | sa-msg-port / 從前的 radacct 項(xiàng)目 |

| 1649 | kermit | Kermit 文件傳輸和管理服務(wù) |

| 1701 | l2tp [l2f] | 第2層隧道服務(wù)(LT2P) / 第2層轉(zhuǎn)發(fā)(L2F) |

| 1718 | h323gatedisc | H.323 電訊守門裝置發(fā)現(xiàn)機(jī)制 |

| 1719 | h323gatestat | H.323 電訊守門裝置狀態(tài) |

| 1720 | h323hostcall | H.323 電訊主持電話設(shè)置 |

| 1758 | tftp-mcast | 小文件 FTP 組播 |

| 1759 | mtftp | 組播小文件 FTP(MTFTP) |

| 1789 | hello | Hello 路由器通信端口 |

| 1812 | radius | Radius 撥號(hào)驗(yàn)證和記帳服務(wù) |

| 1813 | radius-acct | Radius 記帳 |

| 1911 | mtp | Starlight 網(wǎng)絡(luò)多媒體傳輸協(xié)議(MTP) |

| 1985 | hsrp | Cisco 熱備用路由器協(xié)議 |

| 1986 | licensedaemon | Cisco 許可管理守護(hù)進(jìn)程 |

| 1997 | gdp-port | Cisco 網(wǎng)關(guān)發(fā)現(xiàn)協(xié)議(GDP) |

| 2049 | nfs [nfsd] | 網(wǎng)絡(luò)文件系統(tǒng)(NFS) |

| 2102 | zephyr-srv | Zephyr 通知傳輸和發(fā)送服務(wù)器 |

| 2103 | zephyr-clt | Zephyr serv-hm 連接 |

| 2104 | zephyr-hm | Zephyr 主機(jī)管理器 |

| 2401 | cvspserver | 并行版本系統(tǒng)(CVS)客戶 / 服務(wù)器操作 |

| 2430/tcp | venus | 用于 Coda 文件系統(tǒng)(codacon 端口)的 Venus 緩存管理器 |

| 2430/udp | venus | 用于 Coda 文件系統(tǒng)(callback/wbc interface 界面)的 Venus 緩存管理器 |

| 2431/tcp | venus-se | Venus 傳輸控制協(xié)議(TCP)的副作用 |

| 2431/udp | venus-se | Venus 用戶數(shù)據(jù)報(bào)協(xié)議(UDP)的副作用 |

| 2432/udp | codasrv | Coda 文件系統(tǒng)服務(wù)器端口 |

| 2433/tcp | codasrv-se | Coda 文件系統(tǒng) TCP 副作用 |

| 2433/udp | codasrv-se | Coda 文件系統(tǒng) UDP SFTP 副作用 |

| 2600 | hpstgmgr [zebrasrv] | HPSTGMGR;Zebra 選路 |

| 2601 | discp-client [zebra] | discp 客戶;Zebra 集成的 shell |

| 2602 | discp-server [ripd] | discp 服務(wù)器;選路信息協(xié)議守護(hù)進(jìn)程(ripd) |

| 2603 | servicemeter [ripngd] | 服務(wù)計(jì)量;用于 IPv6 的 RIP 守護(hù)進(jìn)程 |

| 2604 | nsc-ccs [ospfd] | NSC CCS;開放式短路徑優(yōu)先守護(hù)進(jìn)程(ospfd) |

| 2605 | nsc-posa | NSC POSA;邊界網(wǎng)絡(luò)協(xié)議守護(hù)進(jìn)程(bgpd) |

| 2606 | netmon [ospf6d] | Dell Netmon;用于 IPv6 的 OSPF 守護(hù)進(jìn)程(ospf6d) |

| 2809 | corbaloc | 公共對(duì)象請(qǐng)求代理體系(CORBA)命名服務(wù)定位器 |

| 3130 | icpv2 | 互聯(lián)網(wǎng)緩存協(xié)議版本2(v2);被 Squid 代理緩存服務(wù)器使用 |

| 3306 | mysql | MySQL 數(shù)據(jù)庫(kù)服務(wù) |

| 3346 | trnsprntproxy | Trnsprnt 代理 |

| 4011 | pxe | 執(zhí)行前環(huán)境(PXE)服務(wù) |

| 4321 | rwhois | 遠(yuǎn)程 Whois(rwhois)服務(wù) |

| 4444 | krb524 | Kerberos 版本5(v5)到版本4(v4)門票轉(zhuǎn)換器 |

| 5002 | rfe | 無(wú)射頻以太網(wǎng)(RFE)音頻廣播系統(tǒng) |

| 5308 | cfengine | 配置引擎(Cfengine) |

| 5999 | cvsup [CVSup] | CVSup 文件傳輸和更新工具 |

| 6000 | x11 [X] | X 窗口系統(tǒng)服務(wù) |

| 7000 | afs3-fileserver | Andrew 文件系統(tǒng)(AFS)文件服務(wù)器 |

| 7001 | afs3-callback | 用于給緩存管理器回電的 AFS 端口 |

| 7002 | afs3-prserver | AFS 用戶和組群數(shù)據(jù)庫(kù) |

| 7003 | afs3-vlserver | AFS 文件卷位置數(shù)據(jù)庫(kù) |

| 7004 | afs3-kaserver | AFS Kerberos 驗(yàn)證服務(wù) |

| 7005 | afs3-volser | AFS 文件卷管理服務(wù)器 |

| 7006 | afs3-errors | AFS 錯(cuò)誤解釋服務(wù) |

| 7007 | afs3-bos | AFS 基本監(jiān)查進(jìn)程 |

| 7008 | afs3-update | AFS 服務(wù)器到服務(wù)器更新器 |

| 7009 | afs3-rmtsys | AFS 遠(yuǎn)程緩存管理器服務(wù) |

| 9876 | sd | 會(huì)話指引器 |

| 10080 | amanda | 高級(jí) Maryland 自動(dòng)網(wǎng)絡(luò)磁盤歸檔器(Amanda)備份服務(wù) |

| 11371 | pgpkeyserver | 良好隱私(PGP) / GNU 隱私衛(wèi)士(GPG)公鑰服務(wù)器 |

| 11720 | h323callsigalt | H.323 調(diào)用信號(hào)交替 |

| 13720 | bprd | Veritas NetBackup 請(qǐng)求守護(hù)進(jìn)程(bprd) |

| 13721 | bpdbm | Veritas NetBackup 數(shù)據(jù)庫(kù)管理器(bpdbm) |

| 13722 | bpjava-msvc | Veritas NetBackup Java / Microsoft Visual C++ (MSVC) 協(xié)議 |

| 13724 | vnetd | Veritas 網(wǎng)絡(luò)工具 |

| 13782 | bpcd | Vertias NetBackup |

| 13783 | vopied | Veritas VOPIED 協(xié)議 |

| 22273 | wnn6 [wnn4] | 假名/漢字轉(zhuǎn)換系統(tǒng) |

| 26000 | quake | Quake(以及相關(guān)的)多人游戲服務(wù)器 |

| 26208 | wnn6-ds | |

| 33434 | traceroute | Traceroute 網(wǎng)絡(luò)跟蹤工具 |

注: /etc/services中的注釋如下:端口1236被注冊(cè)為“bvcontrol”,但是它也被 Gracilis Packeten 遠(yuǎn)程配置服務(wù)器使用。正式名稱被列為主要名稱,未注冊(cè)的名稱被列為別名。 在/etc/services中的注釋:端口 2600 到 2606 被 zebra 軟件包未經(jīng)注冊(cè)而使用。主要名稱是被注冊(cè)的名稱,被 zebra 使用的未注冊(cè)名稱被列為別名。 /etc/services 文件中的注釋:該端口被注冊(cè)為 wnn6,但是還在 FreeWnn 軟件包中使用了未注冊(cè)的“wnn4”。

數(shù)據(jù)報(bào)傳遞協(xié)議端口

顯示了一個(gè)和數(shù)據(jù)報(bào)傳遞協(xié)議(DDP)有關(guān)的端口列表。DDP 在 AppleTalk 網(wǎng)絡(luò)上被使用。

| 端口號(hào)碼 / 層 | 名稱 | 注釋 |

|---|---|---|

| 1/ddp | rtmp | 路由表管理協(xié)議 |

| 2/ddp | nbp | 名稱綁定協(xié)議 |

| 4/ddp | echo | AppleTalk Echo 協(xié)議 |

| 6/ddp | zip | 區(qū)塊信息協(xié)議 |

Kerberos(工程 Athena/MIT)端口

和 Kerberos 網(wǎng)絡(luò)驗(yàn)證協(xié)議相關(guān)的端口列表。在標(biāo)記的地方,v5 代表 Kerberos 版本5協(xié)議。注意,這些端口沒(méi)有在 IANA 注冊(cè)。

| 端口號(hào)碼 / 層 | 名稱 | 注釋 |

|---|---|---|

| 751 | kerberos_master | Kerberos 驗(yàn)證 |

| 752 | passwd_server | Kerberos 口令(kpasswd)服務(wù)器 |

| 754 | krb5_prop | Kerberos v5 從屬傳播 |

| 760 | krbupdate [kreg] | Kerberos 注冊(cè) |

| 1109 | kpop | Kerberos 郵局協(xié)議(KPOP) |

| 2053 | knetd | Kerberos 多路分用器 |

| 2105 | eklogin | Kerberos v5 加密的遠(yuǎn)程登錄(rlogin) |

未注冊(cè)的端口

一個(gè)未注冊(cè)的端口列表。Linux 系統(tǒng)上的服務(wù)或協(xié)議使用,運(yùn)行其它操作系統(tǒng)的機(jī)器通信所必需的端口。

| 端口號(hào)碼 / 層 | 名稱 | 注釋 |

|---|---|---|

| 15/tcp | netstat | 網(wǎng)絡(luò)狀態(tài)(netstat) |

| 98/tcp | linuxconf | Linuxconf Linux 管理工具 |

| 106 | poppassd | 郵局協(xié)議口令改變守護(hù)進(jìn)程(POPPASSD) |

| 465/tcp | smtps | 通過(guò)安全套接字層的簡(jiǎn)單郵件傳輸協(xié)議(SMTPS) |

| 616/tcp | gii | 使用網(wǎng)關(guān)的(選路守護(hù)進(jìn)程)互動(dòng)界面 |

| 808 | omirr [omirrd] | 聯(lián)機(jī)鏡像(Omirr)文件鏡像服務(wù) |

| 871/tcp | supfileserv | 軟件升級(jí)協(xié)議(SUP)服務(wù)器 |

| 901/tcp | swat | Samba 萬(wàn)維網(wǎng)管理工具(SWAT) |

| 953 | rndc | Berkeley 互聯(lián)網(wǎng)名稱域版本9(BIND 9)遠(yuǎn)程名稱守護(hù)進(jìn)程配置工具 |

| 1127 | sufiledbg | 軟件升級(jí)協(xié)議(SUP)調(diào)試 |

| 1178/tcp | skkserv | 簡(jiǎn)單假名到漢字(SKK)日文輸入服務(wù)器 |

| 1313/tcp | xtel | 法國(guó) Minitel 文本信息系統(tǒng) |

| 1529/tcp | support [prmsd, gnatsd] | GNATS 錯(cuò)誤跟蹤系統(tǒng) |

| 2003/tcp | cfinger | GNU Finger 服務(wù) |

| 2150 | ninstall | 網(wǎng)絡(luò)安裝服務(wù) |

| 2988 | afbackup | afbackup 客戶-服務(wù)器備份系統(tǒng) |

| 3128/tcp | squid | Squid 萬(wàn)維網(wǎng)代理緩存 |

| 3455 | prsvp | RSVP 端口 |

| 5432 | postgres | PostgreSQL 數(shù)據(jù)庫(kù) |

| 4557/tcp | fax | FAX 傳輸服務(wù)(舊服務(wù)) |

| 4559/tcp | hylafax | HylaFAX 客戶-服務(wù)器協(xié)議(新服務(wù)) |

| 5232 | sgi-dgl | SGI 分布式圖形庫(kù) |

| 5354 | noclog | NOCOL 網(wǎng)絡(luò)操作中心記錄守護(hù)進(jìn)程(noclogd) |

| 5355 | hostmon | NOCOL 網(wǎng)絡(luò)操作中心主機(jī)監(jiān)視 |

| 5680/tcp | canna | Canna 日文字符輸入界面 |

| 6010/tcp | x11-ssh-offset | 安全 Shell(SSH)X11 轉(zhuǎn)發(fā)偏移 |

| 6667 | ircd | 互聯(lián)網(wǎng)中繼聊天守護(hù)進(jìn)程(ircd) |

| 7100/tcp | xfs | X 字體服務(wù)器(XFS) |

| 7666/tcp | tircproxy | Tircproxy IRC 代理服務(wù) |

| 8008 | http-alt | 超文本傳輸協(xié)議(HTTP)的另一選擇 |

| 8080 | webcache | 萬(wàn)維網(wǎng)(WWW)緩存服務(wù) |

| 8081 | tproxy | 透明代理 |

| 9100/tcp | jetdirect [laserjet, hplj] | Hewlett-Packard (HP) JetDirect 網(wǎng)絡(luò)打印服務(wù) |

| 9359 | mandelspawn [mandelbrot] | 用于 X 窗口系統(tǒng)的并行 Mandelbrot 生成程序 |

| 10081 | kamanda | 使用 Kerberos 的 Amanda 備份服務(wù) |

| 10082/tcp | amandaidx | Amanda 備份服務(wù) |

| 10083/tcp | amidxtape | Amanda 備份服務(wù) |

| 20011 | isdnlog | 綜合業(yè)務(wù)數(shù)字網(wǎng)(ISDN)登錄系統(tǒng) |

| 20012 | vboxd | ISDN 音箱守護(hù)進(jìn)程(vboxd) |

| 22305/tcp | wnn4_Kr | kWnn 韓文輸入系統(tǒng) |

| 22289/tcp | wnn4_Cn | cWnn 中文輸入系統(tǒng) |

| 22321/tcp | wnn4_Tw | tWnn 中文輸入系統(tǒng)(臺(tái)灣) |

| 24554 | binkp | Binkley TCP/IP Fidonet 郵寄程序守護(hù)進(jìn)程 |

| 27374 | asp | 地址搜索協(xié)議 |

| 60177 | tfido | Ifmail FidoNet 兼容郵寄服務(wù) |

| 60179 | fido | FidoNet 電子郵件和新聞網(wǎng)絡(luò) |

21端口滲透

FTP通常用作對(duì)遠(yuǎn)程服務(wù)器進(jìn)行管理,典型應(yīng)用就是對(duì)web系統(tǒng)進(jìn)行管理。一旦FTP密碼泄露就直接威脅web系統(tǒng)安全,甚至黑客通過(guò)提權(quán)可以直接控制服務(wù)器。這里剖析滲透FTP服務(wù)器的幾種方法。

(1)基礎(chǔ)爆破:ftp爆破工具很多,這里我推owasp的Bruter,hydra以及msf中的ftp爆破模塊。

(2) ftp匿名訪問(wèn):用戶名:anonymous 密碼:為空或者任意郵箱

(3)后門vsftpd :version 2到2.3.4存在后門漏洞,攻擊者可以通過(guò)該漏洞獲取root權(quán)限。(https://www.freebuf.com/column/143480.html)

(4)嗅探:ftp使用明文傳輸技術(shù)(但是嗅探給予局域網(wǎng)并需要欺騙或監(jiān)聽(tīng)網(wǎng)關(guān)),使用Cain進(jìn)行滲透。

(5)ftp遠(yuǎn)程代碼溢出。(https://blog.csdn.net/weixin_42214273/article/details/82892282)

(6)ftp跳轉(zhuǎn)攻擊。(https://blog.csdn.net/mgxcool/article/details/48249473)

22端口滲透

SSH 是協(xié)議,通常使用 OpenSSH 軟件實(shí)現(xiàn)協(xié)議應(yīng)用。SSH 為 Secure Shell 的縮寫,由 IETF 的網(wǎng)絡(luò)工作小組(Network Working Group)所制定;SSH 為建立在應(yīng)用層和傳輸層基礎(chǔ)上的安全協(xié)議。SSH 是目前較可靠,專為遠(yuǎn)程登錄會(huì)話和其它網(wǎng)絡(luò)服務(wù)提供安全性的協(xié)議。利用 SSH 協(xié)議可以有效防止遠(yuǎn)程管理過(guò)程中的信息泄露問(wèn)題。

(1)弱口令,可使用工具h(yuǎn)ydra,msf中的ssh爆破模塊。

(2)防火墻SSH后門。(https://www.secpulse.com/archives/69093.html)

(3)28退格 OpenSSL

(4)openssh 用戶枚舉 CVE-2018-15473。(https://www.anquanke.com/post/id/157607)

23端口滲透

telnet是一種舊的遠(yuǎn)程管理方式,使用telnet工具登錄系統(tǒng)過(guò)程中,網(wǎng)絡(luò)上傳輸?shù)挠脩艉兔艽a都是以明文方式傳送的,黑客可使用嗅探技術(shù)截獲到此類密碼。

(1)暴力破解技術(shù)是常用的技術(shù),使用hydra,或者msf中telnet模塊對(duì)其進(jìn)行破解。

(2)在linux系統(tǒng)中一般采用SSH進(jìn)行遠(yuǎn)程訪問(wèn),傳輸?shù)拿舾袛?shù)據(jù)都是經(jīng)過(guò)加密的。而對(duì)于windows下的telnet來(lái)說(shuō)是脆弱的,因?yàn)槟J(rèn)沒(méi)有經(jīng)過(guò)任何加密就在網(wǎng)絡(luò)中進(jìn)行傳輸。使用cain等嗅探工具可輕松截獲遠(yuǎn)程登錄密碼。

25/465端口滲透

smtp:郵件協(xié)議,在linux中默認(rèn)開啟這個(gè)服務(wù),可以向?qū)Ψ桨l(fā)送釣魚郵件

默認(rèn)端口:25(smtp)、465(smtps)

(1)爆破:弱口令

(2)未授權(quán)訪問(wèn)

53端口滲透

53端口是DNS域名服務(wù)器的通信端口,通常用于域名解析。也是網(wǎng)絡(luò)中非常關(guān)鍵的服務(wù)器之一。這類服務(wù)器容易受到攻擊。對(duì)于此端口的滲透,一般有三種方式。

(1)使用DNS遠(yuǎn)程溢出漏洞直接對(duì)其主機(jī)進(jìn)行溢出攻擊,成功后可直接獲得系統(tǒng)權(quán)限。(https://www.seebug.org/vuldb/ssvid-96718)

(2)使用DNS欺騙攻擊,可對(duì)DNS域名服務(wù)器進(jìn)行欺騙,如果黑客再配合網(wǎng)頁(yè)木馬進(jìn)行掛馬攻擊,無(wú)疑是一種殺傷力很強(qiáng)的攻擊,黑客可不費(fèi)吹灰之力就控制內(nèi)網(wǎng)的大部分主機(jī)。這也是內(nèi)網(wǎng)滲透慣用的技法之一。(https://baijiahao.baidu.com/s?id=1577362432987749706&wfr=spider&for=pc)

(3)拒絕服務(wù)攻擊,利用拒絕服務(wù)攻擊可快速的導(dǎo)致目標(biāo)服務(wù)器運(yùn)行緩慢,甚至網(wǎng)絡(luò)癱瘓。如果使用拒絕服務(wù)攻擊其DNS服務(wù)器。將導(dǎo)致用該服務(wù)器進(jìn)行域名解析的用戶無(wú)法正常上網(wǎng)。(http://www.edu.cn/xxh/fei/zxz/201503/t20150305_1235269.shtml)

(4)DNS劫持。(https://blog.csdn.net/qq_32447301/article/details/77542474)

80端口滲透

80端口通常提供web服務(wù)。目前黑客對(duì)80端口的攻擊典型是采用SQL注入的攻擊方法,腳本滲透技術(shù)也是一項(xiàng)綜合性極高的web滲透技術(shù),同時(shí)腳本滲透技術(shù)對(duì)80端口也構(gòu)成嚴(yán)重的威脅。

(1)對(duì)于windows2000的IIS5.0版本,黑客使用遠(yuǎn)程溢出直接對(duì)遠(yuǎn)程主機(jī)進(jìn)行溢出攻擊,成功后直接獲得系統(tǒng)權(quán)限。

(2)對(duì)于windows2000中IIS5.0版本,黑客也嘗試?yán)谩甅icrosoft IISCGI’文件名錯(cuò)誤解碼漏洞攻擊。使用X-SCAN可直接探測(cè)到IIS漏洞。

(3)IIS寫權(quán)限漏洞是由于IIS配置不當(dāng)造成的安全問(wèn)題,攻擊者可向存在此類漏洞的服務(wù)器上傳惡意代碼,比如上傳腳本木馬擴(kuò)大控制權(quán)限。

(4)普通的http封包是沒(méi)有經(jīng)過(guò)加密就在網(wǎng)絡(luò)中傳輸?shù)模@樣就可通過(guò)嗅探類工具截取到敏感的數(shù)據(jù)。如使用Cain工具完成此類滲透。

(5)80端口的攻擊,更多的是采用腳本滲透技術(shù),利用web應(yīng)用程序的漏洞進(jìn)行滲透是目前很流行的攻擊方式。

(6)對(duì)于滲透只開放80端口的服務(wù)器來(lái)說(shuō),難度很大。利用端口復(fù)用工具可解決此類技術(shù)難題。

(7)CC攻擊效果不及DDOS效果明顯,但是對(duì)于攻擊一些小型web站點(diǎn)還是比較有用的。CC攻擊可使目標(biāo)站點(diǎn)運(yùn)行緩慢,頁(yè)面無(wú)法打開,有時(shí)還會(huì)爆出web程序的絕對(duì)路徑。

135端口滲透

135端口主要用于使用RPC協(xié)議并提供DCOM服務(wù),通過(guò)RPC可以保證在一臺(tái)計(jì)算機(jī)上運(yùn)行的程序可以順利地執(zhí)行遠(yuǎn)程計(jì)算機(jī)上的代碼;使用DCOM可以通過(guò)網(wǎng)絡(luò)直接進(jìn)行通信,能夠跨包括HTTP協(xié)議在內(nèi)的多種網(wǎng)絡(luò)傳輸。同時(shí)這個(gè)端口也爆出過(guò)不少漏洞,最嚴(yán)重的就是緩沖區(qū)溢出漏洞,曾經(jīng)瘋狂一時(shí)的‘沖擊波’病毒就是利用這個(gè)漏洞進(jìn)行傳播的。對(duì)于135端口的滲透,黑客的滲透方法為:

(1)查找存在RPC溢出的主機(jī),進(jìn)行遠(yuǎn)程溢出攻擊,直接獲得系統(tǒng)權(quán)限。如用‘DSScan’掃描存在此漏洞的主機(jī)。對(duì)存在漏洞的主機(jī)可使用‘ms05011.exe’進(jìn)行溢出,溢出成功后獲得系統(tǒng)權(quán)限。(https://wenku.baidu.com/view/68b3340c79563c1ec5da710a.html)

(2)掃描存在弱口令的135主機(jī),利用RPC遠(yuǎn)程過(guò)程調(diào)用開啟telnet服務(wù)并登錄telnet執(zhí)行系統(tǒng)命令。系統(tǒng)弱口令的掃描一般使用hydra。對(duì)于telnet服務(wù)的開啟可使用工具kali鏈接。(https://wenku.baidu.com/view/c8b96ae2700abb68a982fbdf.html)

139/445端口滲透

139端口是為‘NetBIOS SessionService’提供的,主要用于提供windows文件和打印機(jī)共享以及UNIX中的Samba服務(wù)。445端口也用于提供windows文件和打印機(jī)共享,在內(nèi)網(wǎng)環(huán)境中使用的很廣泛。這兩個(gè)端口同樣屬于重點(diǎn)攻擊對(duì)象,139/445端口曾出現(xiàn)過(guò)許多嚴(yán)重級(jí)別的漏洞。下面剖析滲透此類端口的基本思路。

(1)對(duì)于開放139/445端口的主機(jī),一般嘗試?yán)靡绯雎┒磳?duì)遠(yuǎn)程主機(jī)進(jìn)行溢出攻擊,成功后直接獲得系統(tǒng)權(quán)限。利用msf的ms-017永恒之藍(lán)。(https://blog.csdn.net/qq_41880069/article/details/82908131)

(2)對(duì)于攻擊只開放445端口的主機(jī),黑客一般使用工具‘MS06040’或‘MS08067’.可使用專用的445端口掃描器進(jìn)行掃描。NS08067溢出工具對(duì)windows2003系統(tǒng)的溢出十分有效,工具基本使用參數(shù)在cmd下會(huì)有提示。(https://blog.csdn.net/god_7z1/article/details/6773652)

(3)對(duì)于開放139/445端口的主機(jī),黑客一般使用IPC$進(jìn)行滲透。在沒(méi)有使用特點(diǎn)的賬戶和密碼進(jìn)行空連接時(shí),權(quán)限是最小的。獲得系統(tǒng)特定賬戶和密碼成為提升權(quán)限的關(guān)鍵了,比如獲得administrator賬戶的口令。(https://blog.warhut.cn/dmbj/145.html)

(4)對(duì)于開放139/445端口的主機(jī),可利用共享獲取敏感信息,這也是內(nèi)網(wǎng)滲透中收集信息的基本途徑。

1433端口滲透

1433是SQLServer默認(rèn)的端口,SQL Server服務(wù)使用兩個(gè)端口:tcp-1433、UDP-1434.其中1433用于供SQLServer對(duì)外提供服務(wù),1434用于向請(qǐng)求者返回SQLServer使用了哪些TCP/IP端口。1433端口通常遭到黑客的攻擊,而且攻擊的方式層出不窮。最嚴(yán)重的莫過(guò)于遠(yuǎn)程溢出漏洞了,如由于SQL注射攻擊的興起,各類數(shù)據(jù)庫(kù)時(shí)刻面臨著安全威脅。利用SQL注射技術(shù)對(duì)數(shù)據(jù)庫(kù)進(jìn)行滲透是目前比較流行的攻擊方式,此類技術(shù)屬于腳本滲透技術(shù)。

(1)對(duì)于開放1433端口的SQL Server2000的數(shù)據(jù)庫(kù)服務(wù)器,黑客嘗試使用遠(yuǎn)程溢出漏洞對(duì)主機(jī)進(jìn)行溢出測(cè)試,成功后直接獲得系統(tǒng)權(quán)限。(https://blog.csdn.net/gxj022/article/details/4593015)

(2)暴力破解技術(shù)是一項(xiàng)經(jīng)典的技術(shù)。一般破解的對(duì)象都是SA用戶。通過(guò)字典破解的方式很快破解出SA的密碼。(https://blog.csdn.net/kali_linux/article/details/50499576)

(3)嗅探技術(shù)同樣能嗅探到SQL Server的登錄密碼。

(4)由于腳本程序編寫的不嚴(yán)密,例如,程序員對(duì)參數(shù)過(guò)濾不嚴(yán)等,這都會(huì)造成嚴(yán)重的注射漏洞。通過(guò)SQL注射可間接性的對(duì)數(shù)據(jù)庫(kù)服務(wù)器進(jìn)行滲透,通過(guò)調(diào)用一些存儲(chǔ)過(guò)程執(zhí)行系統(tǒng)命令。可以使用SQL綜合利用工具完成。

1521端口滲透

1521是大型數(shù)據(jù)庫(kù)Oracle的默認(rèn)監(jiān)聽(tīng)端口,估計(jì)新手還對(duì)此端口比較陌生,平時(shí)大家接觸的比較多的是Access,MSSQL以及MYSQL這三種數(shù)據(jù)庫(kù)。一般大型站點(diǎn)才會(huì)部署這種比較昂貴的數(shù)據(jù)庫(kù)系統(tǒng)。對(duì)于滲透這種比較復(fù)雜的數(shù)據(jù)庫(kù)系統(tǒng),黑客的思路如下:

(1)Oracle擁有非常多的默認(rèn)用戶名和密碼,為了獲得數(shù)據(jù)庫(kù)系統(tǒng)的訪問(wèn)權(quán)限,破解數(shù)據(jù)庫(kù)系統(tǒng)用戶以及密碼是黑客必須攻破的一道安全防線。

(2)SQL注射同樣對(duì)Oracle十分有效,通過(guò)注射可獲得數(shù)據(jù)庫(kù)的敏感信息,包括管理員密碼等。

(3)在注入點(diǎn)直接創(chuàng)建java,執(zhí)行系統(tǒng)命令。(4)https://www.leiphone.com/news/201711/JjzXFp46zEPMvJod.html

以上的端口滲透原理只是用作分析,現(xiàn)在網(wǎng)上有很多自動(dòng)的端口入侵工具,比如445批量抓雞器或者1433批量抓雞器。大家有興趣的可以去網(wǎng)上下載試用。

2049端口滲透

NFS(Network File System)即網(wǎng)絡(luò)文件系統(tǒng),是FreeBSD支持的文件系統(tǒng)中的一種,它允許網(wǎng)絡(luò)中的計(jì)算機(jī)之間通過(guò)TCP/IP網(wǎng)絡(luò)共享資源。在NFS的應(yīng)用中,本地NFS的客戶端應(yīng)用可以透明地讀寫位于遠(yuǎn)端NFS服務(wù)器上的文件,就像訪問(wèn)本地文件一樣。如今NFS具備了防止被利用導(dǎo)出文件夾的功能,但遺留系統(tǒng)中的NFS服務(wù)配置不當(dāng),則仍可能遭到惡意攻擊者的利用。

3306端口滲透

3306是MYSQL數(shù)據(jù)庫(kù)默認(rèn)的監(jiān)聽(tīng)端口,通常部署在中型web系統(tǒng)中。在國(guó)內(nèi)LAMP的配置是非常流行的,對(duì)于php+mysql構(gòu)架的攻擊也是屬于比較熱門的話題。對(duì)于3306端口的滲透,黑客的方法如下:

(1)由于管理者安全意識(shí)淡薄,通常管理密碼設(shè)置過(guò)于簡(jiǎn)單,甚至為空口令。使用破解軟件很容易破解此類密碼,利用破解的密碼登錄遠(yuǎn)程mysql數(shù)據(jù)庫(kù),上傳構(gòu)造的惡意UDF自定義函數(shù)代碼進(jìn)行注冊(cè),通過(guò)調(diào)用注冊(cè)的惡意函數(shù)執(zhí)行系統(tǒng)命令。或者向web目錄導(dǎo)出惡意的腳本程序,以控制整個(gè)web系統(tǒng)。

(2)功能強(qiáng)大的‘cain’同樣支持對(duì)3306端口的嗅探,同時(shí)嗅探也是滲透思路的一種。

(3)SQL注入同樣對(duì)mysql數(shù)據(jù)庫(kù)威脅巨大,不僅可以獲取數(shù)據(jù)庫(kù)的敏感信息,還可使用load_file()函數(shù)讀取系統(tǒng)的敏感配置文件或者從web數(shù)據(jù)庫(kù)鏈接文件中獲得root口令等,導(dǎo)出惡意代碼到指定路徑等。

3389端口滲透

3389是windows遠(yuǎn)程桌面服務(wù)默認(rèn)監(jiān)聽(tīng)的端口,管理員通過(guò)遠(yuǎn)程桌面對(duì)服務(wù)器進(jìn)行維護(hù),這給管理工作帶來(lái)的極大的方便。

(1)對(duì)于windows2000的舊系統(tǒng)版本,使用‘輸入法漏洞’進(jìn)行滲透。

(2)cain是一款超級(jí)的滲透工具,同樣支持對(duì)3389端口的嗅探。

(3)Shift粘滯鍵后門:5次shift后門

(4)社會(huì)工程學(xué)通常是最可怕的攻擊技術(shù),如果管理者的一切習(xí)慣和規(guī)律被黑客摸透的話,那么他管理的網(wǎng)絡(luò)系統(tǒng)會(huì)因?yàn)樗娜觞c(diǎn)被滲透。

(5)爆破3389端口。這里還是推薦使用hydra爆破工具。

(6)ms12_020死亡藍(lán)屏攻擊。(https://www.cnblogs.com/R-Hacker/p/9178066.html)(7)https://www.cnblogs.com/backlion/p/9429738.html

4899端口滲透

4899端口是remoteadministrator遠(yuǎn)程控制軟件默認(rèn)監(jiān)聽(tīng)的端口,也就是平時(shí)常說(shuō)的radmini影子。radmini目前支持TCP/IP協(xié)議,應(yīng)用十分廣泛,在很多服務(wù)器上都會(huì)看到該款軟件的影子。對(duì)于此軟件的滲透,思路如下:

(1)radmini同樣存在不少弱口令的主機(jī),通過(guò)專用掃描器可探測(cè)到此類存在漏洞的主機(jī)。

(2)radmini遠(yuǎn)控的連接密碼和端口都是寫入到注冊(cè)表系統(tǒng)中的,通過(guò)使用webshell注冊(cè)表讀取功能可讀取radmini在注冊(cè)表的各項(xiàng)鍵值內(nèi)容,從而破解加密的密碼散列。

5432端口滲透

PostgreSQL是一種特性非常齊全的自由軟件的對(duì)象–關(guān)系型數(shù)據(jù)庫(kù)管理系統(tǒng),可以說(shuō)是目前世界上最先進(jìn),功能最強(qiáng)大的自由數(shù)據(jù)庫(kù)管理系統(tǒng)。

(1)爆破:弱口令:postgres postgres

(2)緩沖區(qū)溢出:CVE-2014-2669。(http://drops.xmd5.com/static/drops/tips-6449.html)

(3)遠(yuǎn)程代碼執(zhí)行:CVE-2018-1058。(https://www.secpulse.com/archives/69153.html)

5631端口滲透

5631端口是著名遠(yuǎn)程控制軟件pcanywhere的默認(rèn)監(jiān)聽(tīng)端口,同時(shí)也是世界領(lǐng)先的遠(yuǎn)程控制軟件。利用此軟件,用戶可以有效管理計(jì)算機(jī)并快速解決技術(shù)支持問(wèn)題。由于軟件的設(shè)計(jì)缺陷,使得黑客可隨意下載保存連接密碼的*.cif文件,通過(guò)專用破解軟件進(jìn)行破解。這些操作都必須在擁有一定權(quán)限下才可完成,至少通過(guò)腳本滲透獲得一個(gè)webshell。通常這些操作在黑客界被稱為pcanywhere提權(quán)技術(shù)。

PcAnyWhere提權(quán)。(https://blog.csdn.net/Fly_hps/article/details/80377199)

5900端口滲透

5900端口是優(yōu)秀遠(yuǎn)程控制軟件VNC的默認(rèn)監(jiān)聽(tīng)端口。對(duì)于該端口的滲透,思路如下:

(1)VNC軟件存在密碼驗(yàn)證繞過(guò)漏洞,此高危漏洞可以使得惡意攻擊者不需要密碼就可以登錄到一個(gè)遠(yuǎn)程系統(tǒng)。

(2)cain同樣支持對(duì)VNC的嗅探,同時(shí)支持端口修改。

(3)VNC的配置信息同樣被寫入注冊(cè)表系統(tǒng)中,其中包括連接的密碼和端口。利用webshell的注冊(cè)表讀取功能進(jìn)行讀取加密算法,然后破解。

(4)VNC拒絕服務(wù)攻擊(CVE-2015-5239)。(http://blogs.360.cn/post/vnc%E6%8B%92%E7%BB%9D%E6%9C%8D%E5%8A%A1%E6%BC%8F%E6%B4%9Ecve-2015-5239%E5%88%86%E6%9E%90.html)

(5)VNC權(quán)限提升(CVE-2013-6886)。

6379端口滲透

Redis是一個(gè)開源的使用c語(yǔ)言寫的,支持網(wǎng)絡(luò)、可基于內(nèi)存亦可持久化的日志型、key-value數(shù)據(jù)庫(kù)。

(1)爆破:弱口令

(2)未授權(quán)訪問(wèn)+配合ssh key提權(quán)。(http://www.alloyteam.com/2017/07/12910/)

7001/7002端口滲透

7001/7002通常是weblogic中間件端口

(1)弱口令、爆破,弱密碼一般為weblogic/Oracle@123 or weblogic

(2)管理后臺(tái)部署 war 后門

(3)SSRF

(4)反序列化漏洞

(5)weblogic_uachttps://github.com/vulhub/vulhub/tree/master/weblogic/ssrfhttps://bbs.pediy.com/thread-224954.htmhttps://fuping.site/2017/06/05/Weblogic-Vulnerability-Verification/https://blog.gdssecurity.com/labs/2015/3/30/weblogic-ssrf-and-xss-cve-2014-4241-cve-2014-4210-cve-2014-4.html

8080端口滲透

8080端口通常是apache_Tomcat服務(wù)器默認(rèn)監(jiān)聽(tīng)端口,apache是世界使用排名第一的web服務(wù)器。國(guó)內(nèi)很多大型系統(tǒng)都是使用apache服務(wù)器,對(duì)于這種大型服務(wù)器的滲透,主要有以下方法:

(1)Tomcat遠(yuǎn)程代碼執(zhí)行漏洞(https://www.freebuf.com/column/159200.html)

(2)Tomcat任意文件上傳。(http://liehu.tass.com.cn/archives/836)

(3)Tomcat遠(yuǎn)程代碼執(zhí)行&信息泄露。(https://paper.seebug.org/399/)

(4)Jboss遠(yuǎn)程代碼執(zhí)行。(http://mobile.www.cnblogs.com/Safe3/archive/2010/01/08/1642371.html)

(5)Jboss反序列化漏洞。(https://www.zybuluo.com/websec007/note/838374)

(6)Jboss漏洞利用。(https://blog.csdn.net/u011215939/article/details/79141624)

27017端口滲透

MongoDB,NoSQL數(shù)據(jù);攻擊方法與其他數(shù)據(jù)庫(kù)類似

(1)爆破:弱口令

(2)未授權(quán)訪問(wèn);(http://www.cnblogs.com/LittleHann/p/6252421.html)(3)http://www.tiejiang.org/19157.htm

審核編輯 :李倩

-

SQL

+關(guān)注

關(guān)注

1文章

774瀏覽量

44251 -

數(shù)據(jù)庫(kù)

+關(guān)注

關(guān)注

7文章

3846瀏覽量

64686 -

端口

+關(guān)注

關(guān)注

4文章

990瀏覽量

32211

原文標(biāo)題:干貨 | 最全的常見(jiàn)端口及其利用方式

文章出處:【微信號(hào):菜鳥學(xué)信安,微信公眾號(hào):菜鳥學(xué)信安】歡迎添加關(guān)注!文章轉(zhuǎn)載請(qǐng)注明出處。

發(fā)布評(píng)論請(qǐng)先 登錄

相關(guān)推薦

電連接器及其組件(線束)的常見(jiàn)失效模式

RJ-45端口,什么是RJ-45端口

常見(jiàn)的充電方式有哪些?

最新最全電力線網(wǎng)絡(luò)通訊端口(POE)防護(hù)攻略

光耦反饋常見(jiàn)幾種連接方式及其工作原理

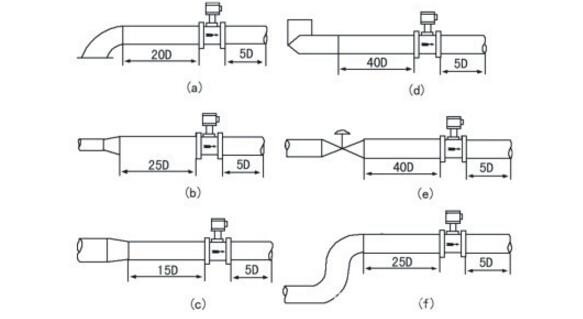

最全渦街流量計(jì)常見(jiàn)故障及其處理小技巧

什么是網(wǎng)絡(luò)端口?常用網(wǎng)絡(luò)端口及其作用

verilog調(diào)用模塊端口對(duì)應(yīng)方式

示波器的觸發(fā)方式及其作用

交換機(jī)的不同連接方式

最全的常見(jiàn)端口及其利用方式

最全的常見(jiàn)端口及其利用方式

評(píng)論