Juniper 所有系列防火墻(除部分早期型號外)都支持 IPSec VPN,其配置方式有多種,包括:基于策略的 VPN、基于路由的 VPN、集中星形 VPN 和背靠背 VPN 等。在這里,我們主要介紹最常用的 VPN 模式:基于策略的 VPN。

站點間(Site-to-Site)的 VPN 是 IPSec VPN 的典型應用,這里我們介紹兩種站點間基于策略 VPN 的實現方式:站點兩端都具備靜態公網 IP 地址;站點兩端其中一端具備靜態公網IP 地址,另一端動態公網 IP 地址。

一、站點間IPSec VPN配置:staic ip-to-staic ip

當創建站點兩端都具備靜態 IP 的 VPN 應用中,位于兩端的防火墻上的 VPN 配置基本相同,不同之處是在 VPN gateway部分的 VPN 網關指向 IP 不同,其它部分相同。

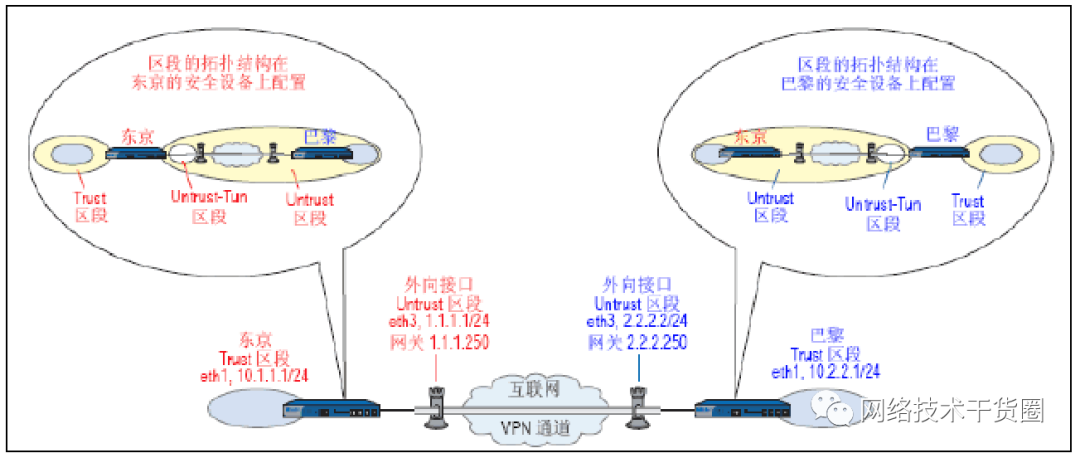

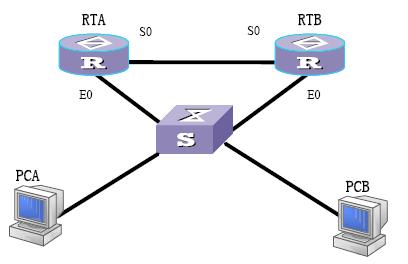

VPN 組網拓撲圖:

staic ip-to-staic ip

1.1 使用Web瀏覽器方式配置

① 登錄防火墻設備,配置防火墻為三層部署模式;

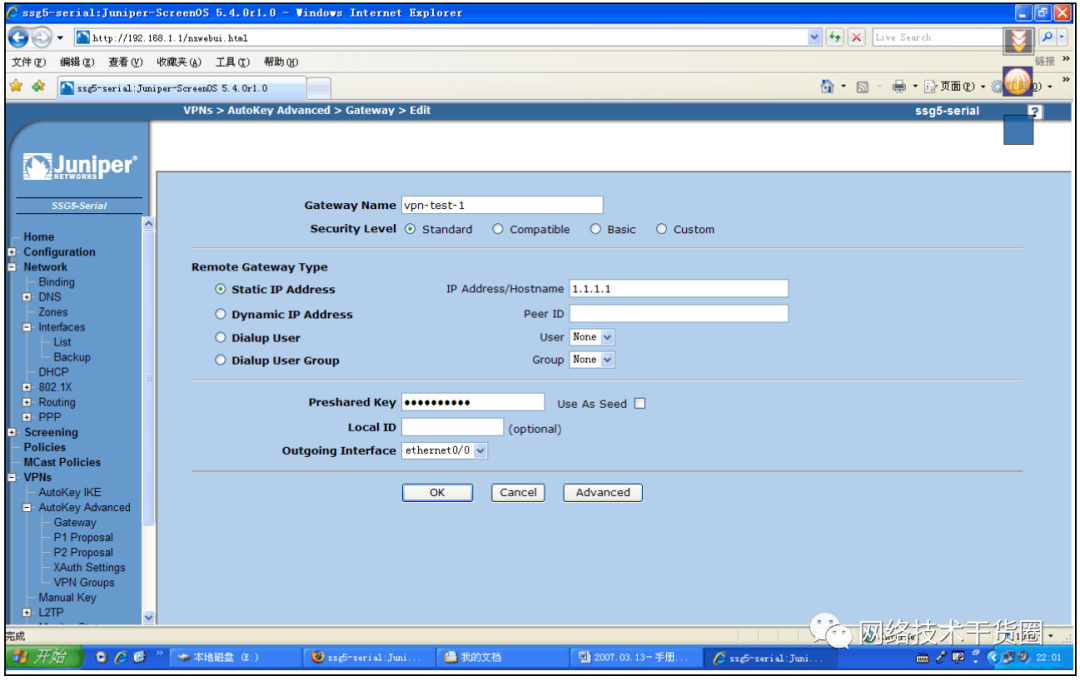

② 定義VPN 第一階段的相關配置:VPNs=>Autokey Adwanced=>Gateway配置VPN gateway部分,定義VPN 網關名稱、定義“對端 VPN 設備的公網IP 地址”為本地 VPN 設備的網關地址、定義預共享密鑰、選擇發起 VPN 服務的物理端口;

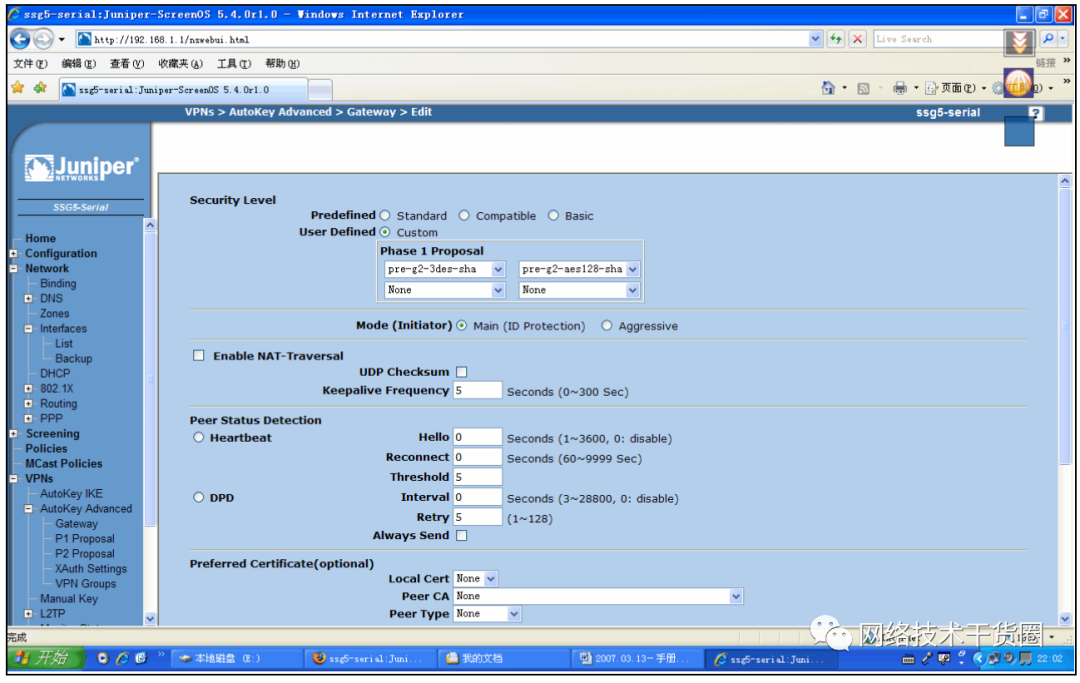

③ 在 VPN gateway的高級(Advanced)部分,定義相關的 VPN 隧道協商的加密算法、選擇 VPN 的發起模式;

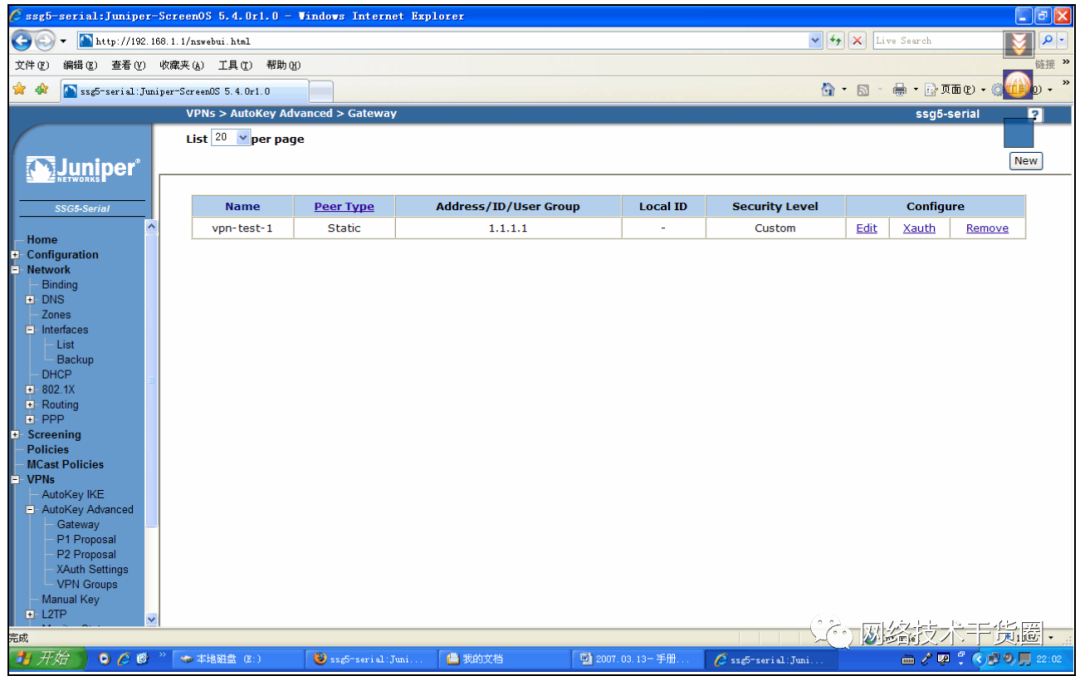

④ 配置 VPN 第一階段完成顯示列表如下圖;

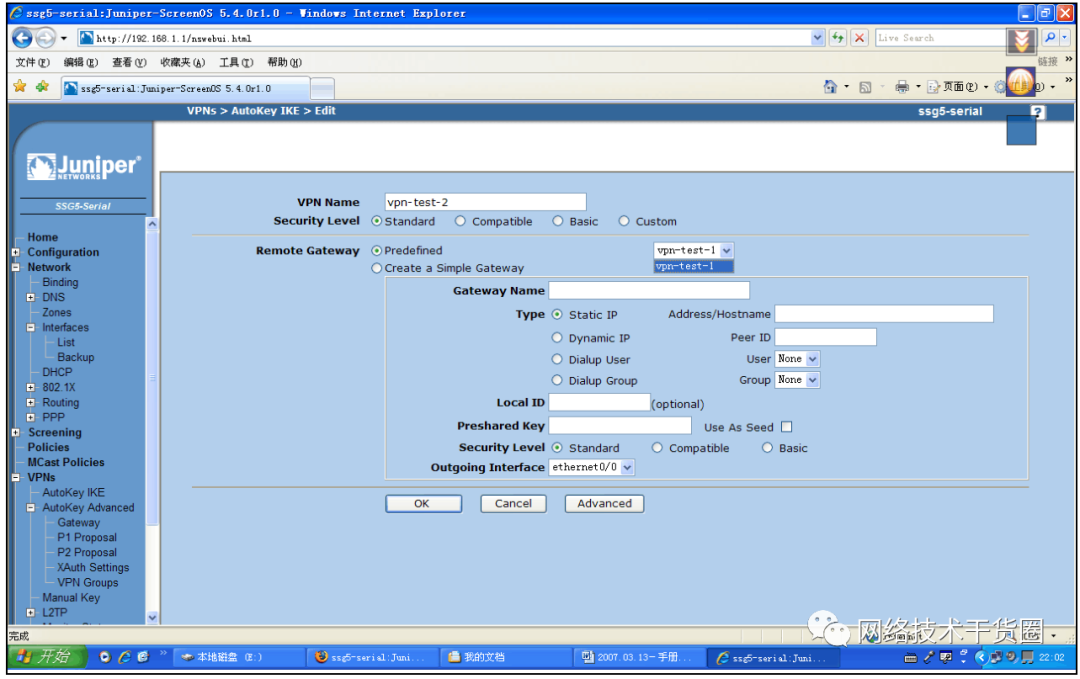

⑤ 定義 VPN 第二階段的相關配置:VPNs=>Autokey IKE在 Autokey IKE 部分,選擇第一階段的 VPN 配置;

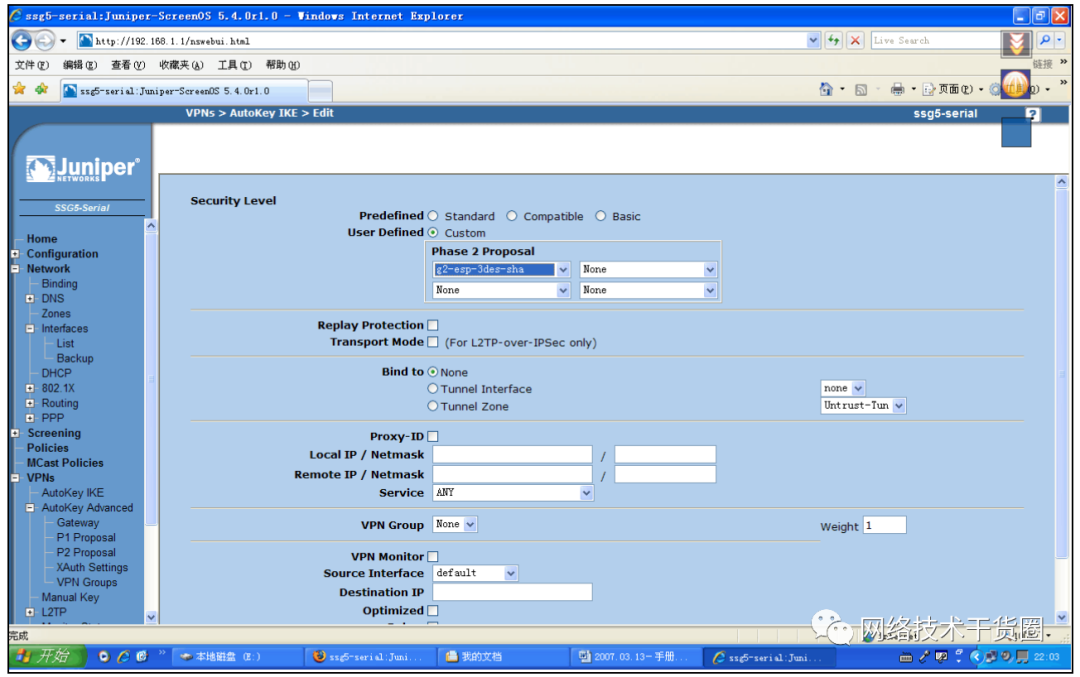

⑥ 在 VPN 第二階段高級(Advances)部分,選擇 VPN 的加密算法;

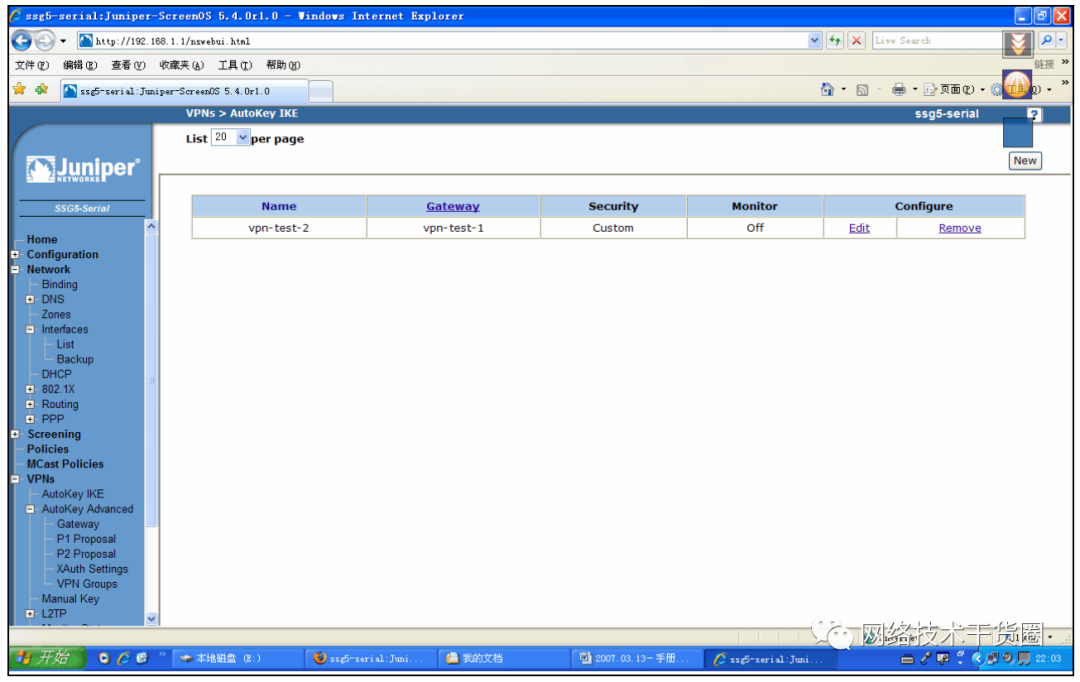

⑦ 配置 VPN 第二階段完成顯示列表如下圖;

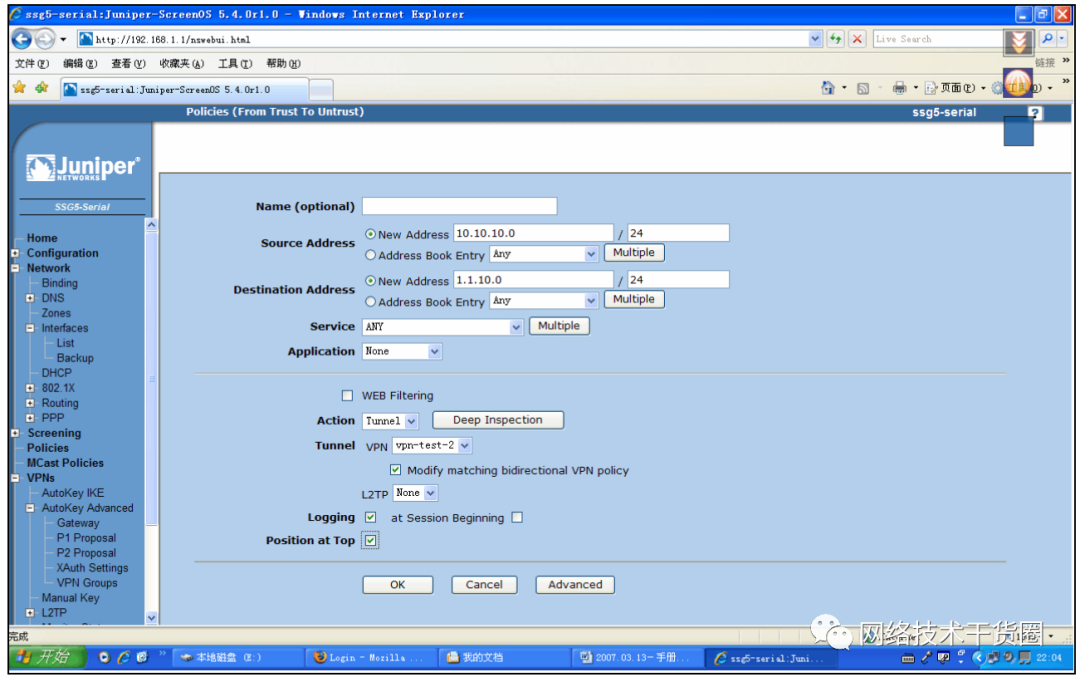

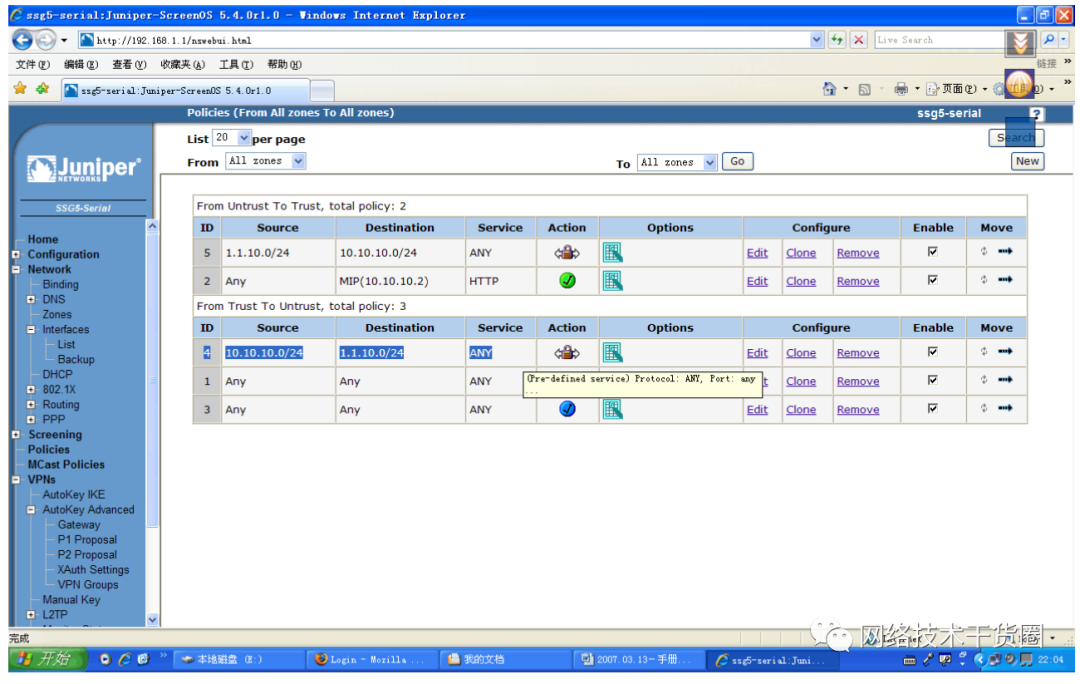

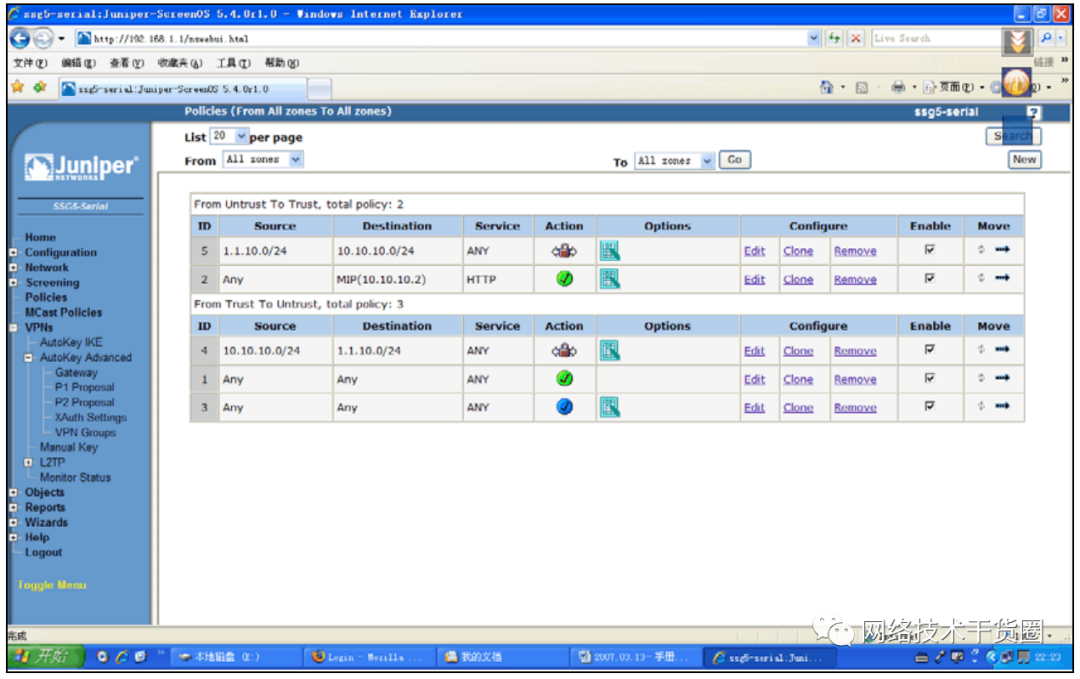

⑧ 定義 VPN 策略,選擇地址和服務信息,策略動作選擇為:隧道模式;VPN 隧道選擇為:剛剛定義的隧道,選擇自動設置為雙向策略;

1.2 使用命令行方式配置

CLI ( 東京)

setinterfaceethernet1zonetrust setinterfaceethernet1ip10.1.1.1/24 setinterfaceethernet1nat setinterfaceethernet3zoneuntrust setinterfaceethernet3ip1.1.1.1/24

② 定義路由

setvroutertrust-vrroute0.0.0.0/0interfaceethernet3gateway1.1.1.250

③ 定義地址

setaddresstrustTrust_LAN10.1.1.0/24 setaddressuntrustparis_office10.2.2.0/24

④ 定義IPSec VPN

setikegatewayto_parisaddress2.2.2.2mainoutgoing-interfaceethernet3preshare h1p8A24nG5proposalpre-g2-3des-sha setvpntokyo_parisgatewayto_parissec-levelcompatible

⑤ 定義策略

setpolicytopname"To/FromParis"fromtrusttountrustTrust_LANparis_office anytunnelvpntokyo_paris setpolicytopname"To/FromParis"fromuntrusttotrustparis_officeTrust_LAN anytunnelvpntokyo_paris save

CLI ( 巴黎)

① 定義接口參數

setinterfaceethernet1zonetrust setinterfaceethernet1ip10.2.2.1/24 setinterfaceethernet1nat setinterfaceethernet3zoneuntrust setinterfaceethernet3ip2.2.2.2/24

② 定義路由

setvroutertrust-vrroute0.0.0.0/0interfaceethernet3gateway2.2.2.250

③ 定義地址

setaddresstrustTrust_LAN10.2.2.0/24 setaddressuntrusttokyo_office10.1.1.0/24

④ 定義IPSec VPN

setikegatewayto_tokyoaddress1.1.1.1mainoutgoing-interfaceethernet3preshare h1p8A24nG5proposalpre-g2-3des-sha setvpnparis_tokyogatewayto_tokyosec-levelcompatible

⑤ 定義策略

setpolicytopname"To/FromTokyo"fromtrusttountrustTrust_LANtokyo_office anytunnelvpnparis_tokyo setpolicytopname"To/FromTokyo"fromuntrusttotrusttokyo_officeTrust_LAN anytunnelvpnparis_tokyo save

二、站點間IPSec VPN配置:staic ip-to-dy namic ip

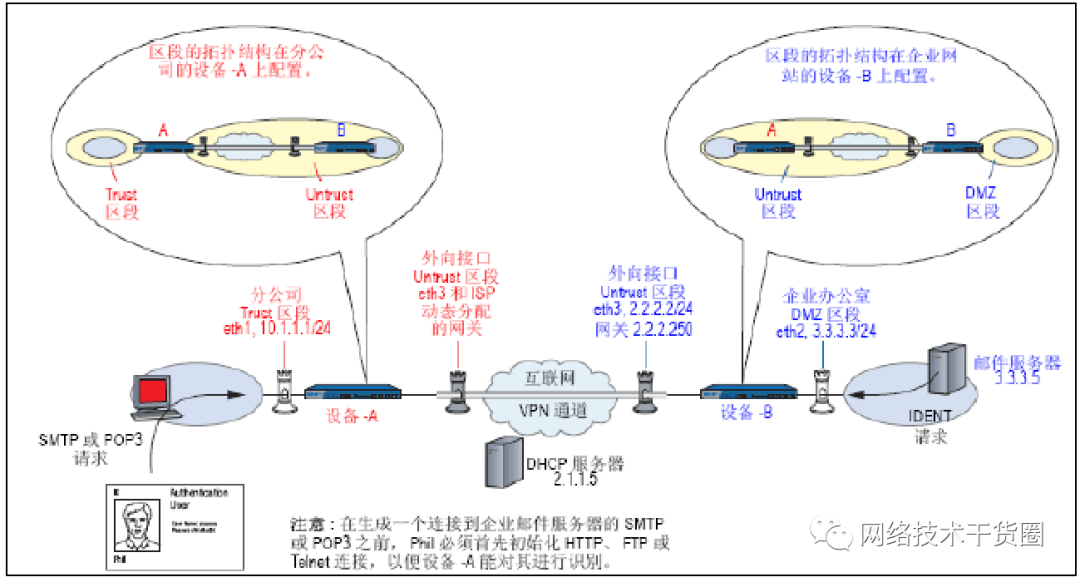

在站點間 IPSec VPN 應用中,有一種特殊的應用,即在站點兩端的設備中,一端擁有靜態的公網 IP 地址,而另外一端只有動態的公網 IP 地址,以下講述的案例是在這種情況下,Juniper 防火墻如何建立 IPSec VPN 隧道。

基本原則:在這種 IPSec VPN 組網應用中,擁有靜態公網 IP 地址的一端作為被訪問端出現,擁有動態公網 IP 地址的一端作為 VPN 隧道協商的發起端。

和站點兩端都具備靜態 IP 地址的配置的不同之處在于 VPN 第一階段的相關配置,在主動發起端(只有動態公網 IP 地址一端)需要指定 VPN 網關地址,需配置一個本地 ID,配置 VPN發起模式為:主動模式;在站點另外一端(擁有靜態公網 IP 地址一端)需要指定 VPN 網關地址為對端設備的 ID 信息,不需要配置本地 ID,其它部分相同。

IPSec VPN 組網拓撲圖: staic ip-to-dynamic ip

2.1 使用Web瀏覽器方式配置

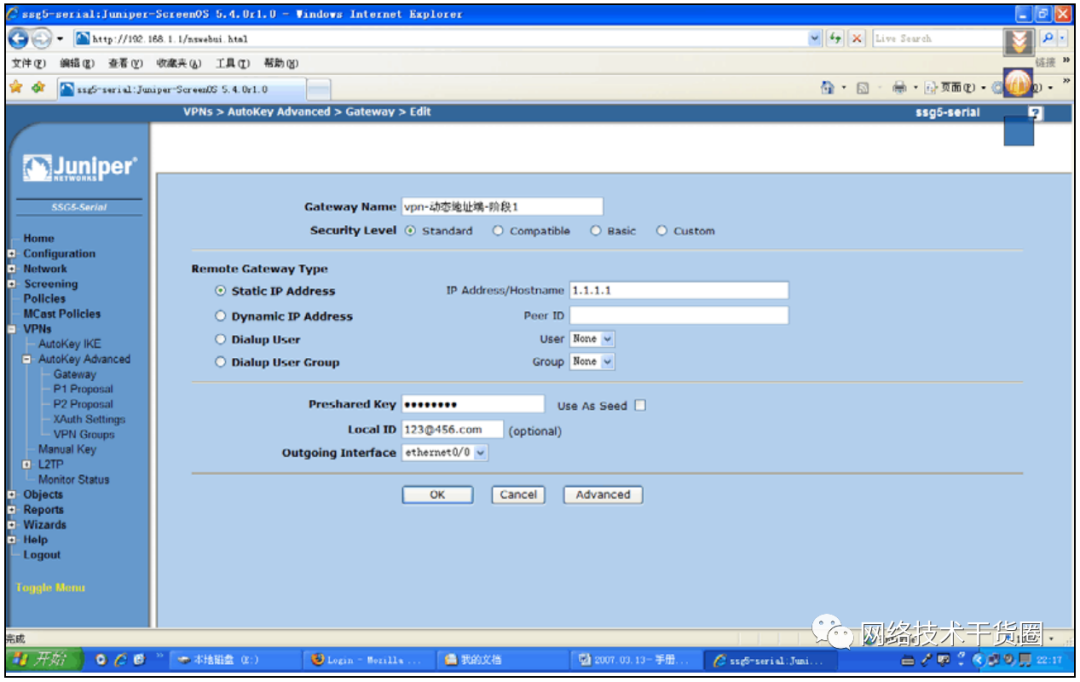

① VPN 第一階段的配置:動態公網 IP 地址端。

VPN 的發起必須由本端開始,動態地址端可以確定對端防火墻的 IP 地址,因此在 VPN階段一的配置中,需指定對端 VPN 設備的靜態 IP 地址。同時,在本端設置一個 LocalID,提供給對端作為識別信息使用。

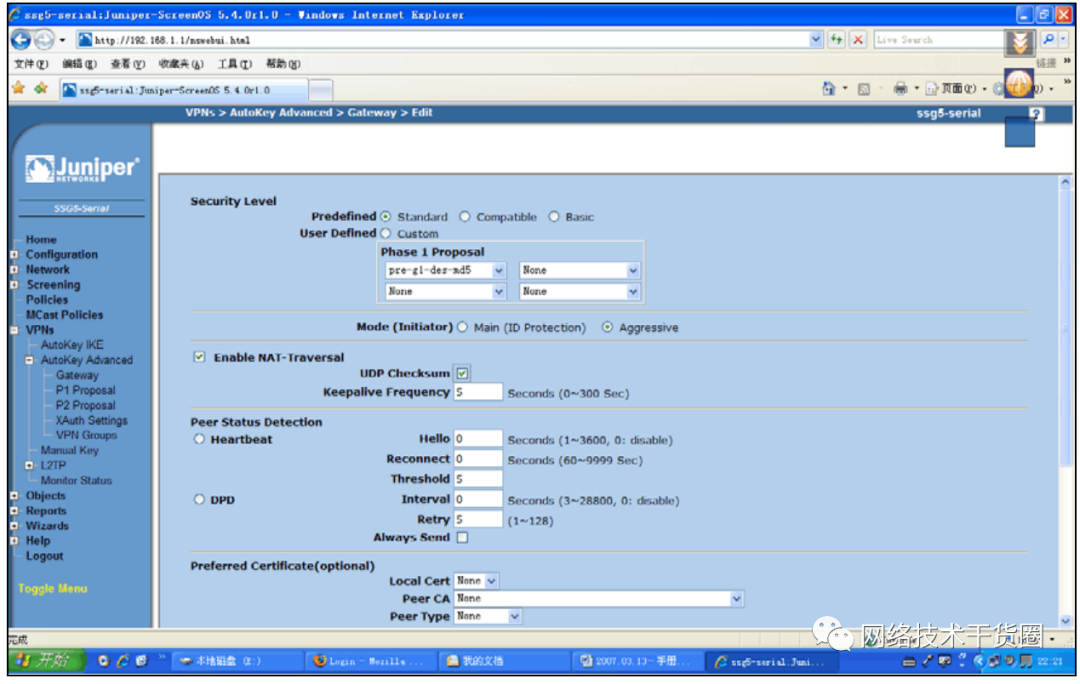

② VPN 第一階段的高級配置:動態公網 IP 地址端。

在 VPN 階段一的高級配置中動態公網 IP 一端的 VPN 的發起模式應該配置為:主動模式( Aggressive )

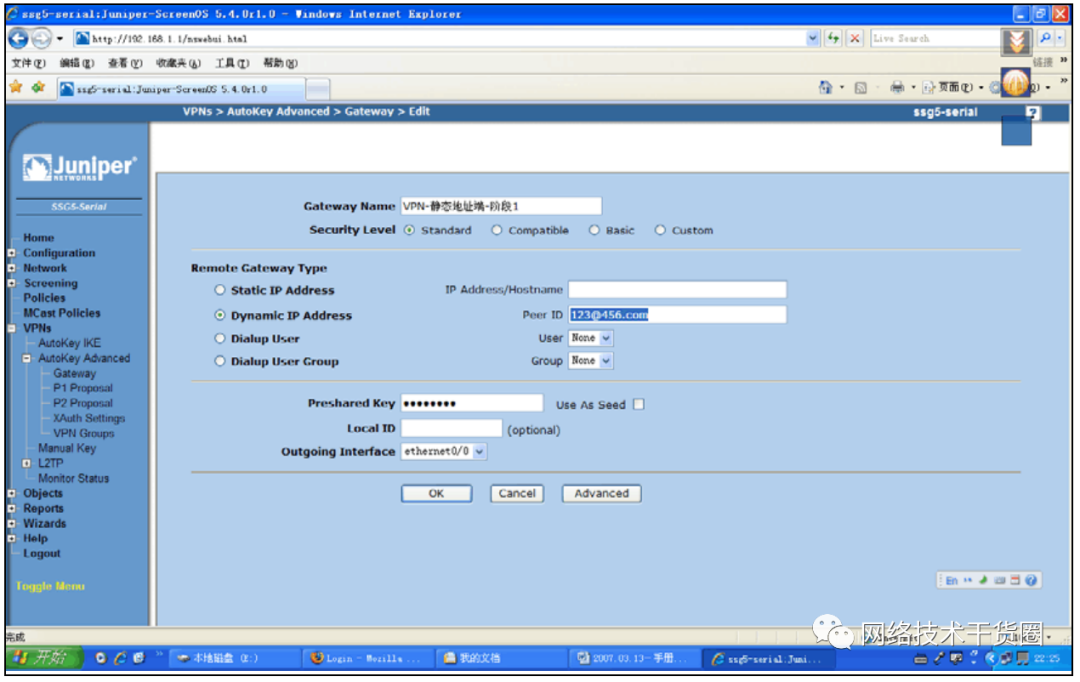

③ VPN 第一階段的配置:靜態公網IP 地址端。

在擁有靜態公網IP 地址的防火墻一端,在VPN 階段一的配置中,需要按照如下圖所示的配置: “Remote Gateway Type”應該選擇“Dynamic IP Address”,同時設置Peer ID(和在動態IP 地址一端設置的Local ID 相同)。

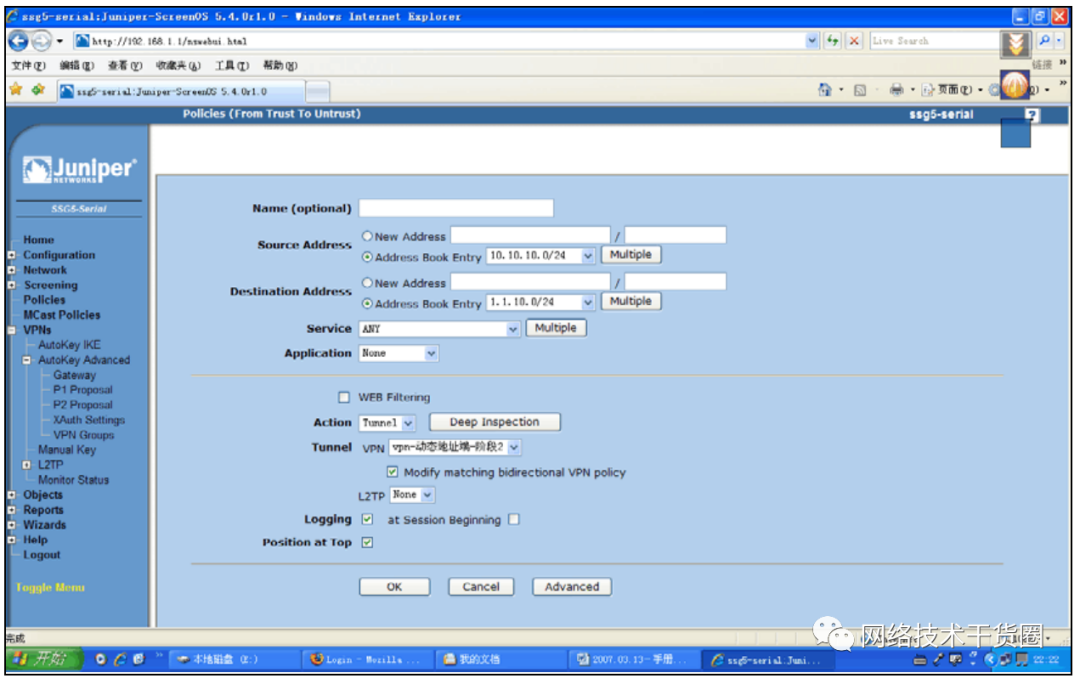

④ VPN 第二階段配置,和在”static ip-to-static ip”模式下相同。

⑤ VPN 的訪問控制策略,和在”static ip-to-static ip”模式下相同。

2.2 使用命令行方式配置

CLI ( 設備-A)

① 定義接口參數

setinterfaceethernet1zonetrust setinterfaceethernet1ip10.1.1.1/24 setinterfaceethernet1nat setinterfaceethernet3zoneuntrust setinterfaceethernet3dhcpclient setinterfaceethernet3dhcpclientsettingsserver1.1.1.5

② 定義路由

setvroutertrust-vrroute0.0.0.0/0interfaceethernet3

③ 定義用戶

setuserpmasonpasswordNd4syst4

④ 定義地址

setaddresstrust"trustednetwork"10.1.1.0/24 setaddressuntrust"mailserver"3.3.3.5/32

⑤ 定義服務

setserviceidentprotocoltcpsrc-port0-65535dst-port113-113 setgroupserviceremote_mail setgroupserviceremote_mailaddhttp setgroupserviceremote_mailaddftp setgroupserviceremote_mailaddtelnet setgroupserviceremote_mailaddident setgroupserviceremote_mailaddmail setgroupserviceremote_mailaddpop3

⑥ 定義VPN

setikegatewayto_mailaddress2.2.2.2aggressivelocal-idpmason@abc.com outgoing-interfaceethernet3preshareh1p8A24nG5proposalpre-g2-3des-sha setvpnbranch_corpgatewayto_mailsec-levelcompatible

⑦ 定義策略

setpolicytopfromtrusttountrust"trustednetwork""mailserver"remote_mail tunnelvpnbranch_corpauthserverLocaluserpmason setpolicytopfromuntrusttotrust"mailserver""trustednetwork"remote_mail tunnelvpnbranch_corp save

CLI ( 設備-B)

① 定義接口參數

setinterfaceethernet2zonedmz setinterfaceethernet2ip3.3.3.3/24 setinterfaceethernet3zoneuntrust setinterfaceethernet3ip2.2.2.2/24

② 路由

setvroutertrust-vrroute0.0.0.0/0interfaceethernet3gateway2.2.2.250

③ 定義地址

setaddressdmz"mailserver"3.3.3.5/32 setaddressuntrust"branchoffice"10.1.1.0/24

④ 定義服務

setserviceidentprotocoltcpsrc-port0-65535dst-port113-113 setgroupserviceremote_mail setgroupserviceremote_mailaddident setgroupserviceremote_mailaddmail setgroupserviceremote_mailaddpop3

⑤ 定義VPN

setikegatewayto_branchdynamicpmason@abc.comaggressive outgoing-interfaceethernet3preshareh1p8A24nG5proposalpre-g2-3des-sha setvpncorp_branchgatewayto_branchtunnelsec-levelcompatible

⑥ 定義策略

setpolicytopfromdmztountrust"mailserver""branchoffice"remote_mail tunnelvpncorp_branch setpolicytopfromuntrusttodmz"branchoffice""mailserver"remote_mail tunnelvpncorp_branch save

審核編輯:湯梓紅

-

網關

+關注

關注

9文章

4586瀏覽量

51493 -

防火墻

+關注

關注

0文章

420瀏覽量

35681 -

VPN

+關注

關注

4文章

294瀏覽量

29834 -

Juniper

+關注

關注

1文章

17瀏覽量

11590 -

IPSec

+關注

關注

0文章

59瀏覽量

22874

原文標題:Juniper防火墻系列-04-Juniper防火墻IPSec VPN的配置

文章出處:【微信號:網絡技術干貨圈,微信公眾號:網絡技術干貨圈】歡迎添加關注!文章轉載請注明出處。

發布評論請先 登錄

相關推薦

InRouter與Juniper SRX如何建立IPSec隧道配置?

深信服防火墻和IR700建立IPSec VPN的配置說明

IR700與SSG5防火墻如何建立VPN模板?

IPSecVPN + PPTP VPN Demo搭建配置說明

[原創]OEM防火墻、OEM SSL VPN、OEM流量控制設備

發現 STM32 防火墻的安全配置

基于防火墻鉤子的IPSec VPN研究與實現

Juniper防火墻幾種常用功能的配置

東用科技與華為防火墻構建IPSec VPN配置指導手冊

Juniper防火墻配置NAT映射的問題分析

Juniper防火墻IPSec VPN的配置

Juniper防火墻IPSec VPN的配置

評論